Jeszcze dekadę temu cyfryzacja była postrzegana jako opcjonalne usprawnienie; dziś jest fundamentem istnienia. Wraz z tą ewolucją drastycznie zmienił się paradygmat bezpieczeństwa. Pytanie o to, czy organizacja chroni swoje zasoby informacyjne, ustąpiło miejsca znacznie bardziej rygorystycznemu żądaniu: w jaki sposób firma jest w stanie udowodnić swoją odporność w świecie pełnym cyfrowych turbulencji?

“Bezpieczeństwo przez przypadek” bezpowrotnie mija, ustępując miejsca profesjonalnemu zarządzaniu ryzykiem, którego symbolem stała się międzynarodowa norma ISO 27001.

Psychologia zaufania

W relacjach B2B zaufanie rzadko bywa kwestią intuicji, a coraz częściej jest wynikiem chłodnej kalkulacji i weryfikowalnych dowodów. Certyfikacja ISO 27001 pełni w tym układzie rolę swoistego „społecznego dowodu słuszności” na poziomie korporacyjnym.

Dla potencjalnego kontrahenta, zwłaszcza na rynkach międzynarodowych, posiadanie przez partnera ustrukturyzowanego Systemu Zarządzania Bezpieczeństwem Informacji (ISMS) jest sygnałem dojrzałości operacyjnej. Pozwala to na drastyczne skrócenie procesów due diligence oraz redukcję oporu decyzyjnego, który często pojawia się przy kontraktach wysokiego ryzyka.

Zjawisko to można określić mianem psychologii bezpieczeństwa. Klient, powierzając swoje dane firmie trzeciej, szuka gwarancji, że nie staną się one najsłabszym ogniwem w jego własnym łańcuchu wartości. Wdrożenie normy przekształca bezpieczeństwo z abstrakcyjnego pojęcia w mierzalny proces.

Dzięki temu certyfikat staje się realnym atutem handlowym, otwierającym drzwi do przetargów publicznych i współpracy z globalnymi gigantami, dla których brak udokumentowanych procedur ochronnych jest barierą nie do przejścia.

Fundament pod stabilne skalowanie organizacji

Jednym z najczęstszych błędów poznawczych w zarządzaniu jest postrzeganie norm ISO jako biurokratycznego gorsetu, który krępuje dynamikę firmy. Rzeczywistość prezentuje się jednak zgoła inaczej. ISO 27001 stanowi ramy, które wprowadzają ład tam, gdzie szybki wzrost mógłby wywołać chaos. W organizacjach skalujących swoją działalność, brak ustrukturyzowanych procesów przepływu informacji staje się „wąskim gardłem”, generującym błędy i niepotrzebne koszty.

Zastosowanie modelu PDCA (Plan-Do-Check-Act) w kontekście bezpieczeństwa informacji uczy organizację systematyczności. Jest to mechanizm ciągłego doskonalenia, który wykracza poza sferę czysto technologiczną, wpływając na ogólną efektywność zarządczą.

Jasna definicja ról, odpowiedzialności i procedur sprawia, że w sytuacjach kryzysowych organizacja nie pogrąża się w paraliżu decyzyjnym. Zamiast improwizować, zespół postępuje zgodnie z wcześniej przetestowanym scenariuszem, co minimalizuje skutki potencjalnych awarii i pozwala na błyskawiczny powrót do pełnej sprawności operacyjnej.

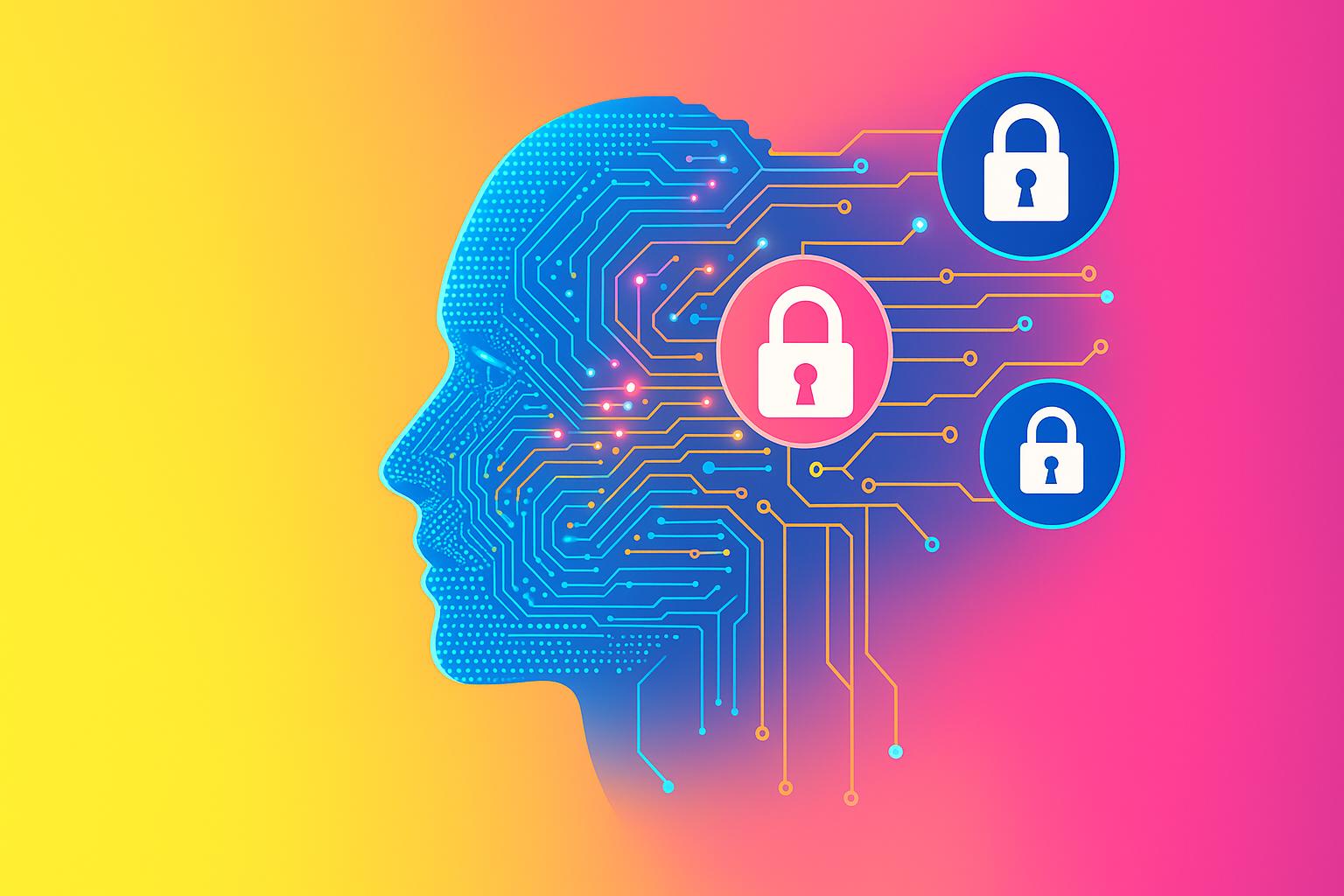

Holistyczne spojrzenie na kapitał ludzki i kulturę pracy

Często powtarzanym mitem jest przekonanie, że bezpieczeństwo informacji to domena wyłącznie działów IT. Norma ISO 27001 kładzie silny akcent na fakt, że najnowocześniejszy firewall jest bezużyteczny, jeśli zawodzi czynnik ludzki. Holistyczne podejście do ISMS zakłada, że bezpieczeństwo jest wpisane w kulturę organizacyjną firmy, a nie jest jedynie nakładką technologiczną.

Tradycyjne metody kontroli przestają być skuteczne. Edukacja i budowanie świadomości pracowników stają się kluczowymi elementami strategii ochronnej. Zamiast wprowadzać restrykcyjne zakazy, które pracownicy będą próbowali omijać w imię wygody, norma promuje zrozumienie ryzyka.

Dobrze poinstruowany zespół staje się pierwszą i najskuteczniejszą linią obrony, co z kolei pozwala na większą elastyczność i swobodę w doborze narzędzi pracy przy zachowaniu pełnej integralności danych.

Rentowność ochrony a realny zwrot z inwestycji

Rozważając wdrożenie normy ISO 27001, nie sposób pominąć aspektu finansowego. Choć certyfikacja wymaga nakładów czasu i środków, należy ją postrzegać w kategoriach inteligentnego ubezpieczenia oraz inwestycji o wysokiej stopie zwrotu. Koszt pojedynczego poważnego incydentu naruszenia danych – obejmujący kary prawne, odszkodowania, utratę reputacji oraz przestoje w pracy – wielokrotnie przewyższa wydatki związane z budową systemu zarządzania.

Analiza ryzyka, będąca sercem normy, pozwala na precyzyjne lokowanie zasobów tam, gdzie są one najbardziej potrzebne. Firmy często marnotrawią budżety na przypadkowe rozwiązania technologiczne, podczas gdy realne zagrożenia czają się w niedopracowanych procesach wewnętrznych. ISO 27001 wymusza racjonalizację tych wydatków. Ponadto, wyższa odporność na błędy wewnętrzne i awarie techniczne bezpośrednio przekłada się na stabilność finansową.

W oczach inwestorów oraz instytucji finansowych, certyfikowana firma jest podmiotem o znacznie niższym profilu ryzyka, co może skutkować korzystniejszymi warunkami finansowania czy ubezpieczenia biznesowego.

Bezpieczeństwo jako kręgosłup nowoczesnej marki

Wdrożenie normy ISO 27001 to moment graniczny w rozwoju przedsiębiorstwa. Jest to przejście od reaktywnego gaszenia pożarów do proaktywnego zarządzania przyszłością. W świecie, w którym cyfrowa transformacja nie jest już wyborem, lecz koniecznością, bezpieczeństwo informacji staje się integralną częścią etyki biznesowej i obietnicy marki.

Organizacje, które decydują się na ustrukturyzowane podejście do ochrony swoich najcenniejszych zasobów, zyskują coś więcej niż tylko certyfikat na ścianie. Zyskują pewność operacyjną, zaufanie najbardziej wymagających klientów oraz fundament, który pozwala na bezpieczne eksperymentowanie z nowymi modelami biznesowymi.

Bezpieczeństwo informacji, rozumiane jako strategiczny „Business Enabler”, przestaje być ciężarem, a staje się napędem, który pozwala firmie aspirować do najwyższej ligi światowego biznesu.