Wraz z rosnącym zastosowaniem AI w biznesie wzrasta ryzyko cyfrowych incydentów, na które wiele organizacji wciąż nie jest w pełni przygotowanych. Mniej niż jedna trzecia firm w Polsce uważa, że jest cyberodporna. Palo Alto Networks przedstawia nowe rozwiązania, które pozwalają firmom skutecznie chronić systemy, kontrolować ryzyko i bezpiecznie korzystać z narzędzi AI.

Sztuczna inteligencja coraz częściej staje się elementem codziennej pracy firm, ale wraz z jej zastosowaniami rosną także zagrożenia cyfrowe. Dane wskazują, że tylko 29% firm ocenia swój poziom cyberodporności jako wysoki lub bardzo wysoki. Co piąta organizacja doświadczyła w ostatnim roku incydentu bezpieczeństwa, a 85% ekspertów rynkowych ostrzega, że dynamika zagrożeń wkrótce wyprzedzi możliwości obronne biznesu, jeśli nie zwiększą one proaktywności w cyberbezpieczeństwie. Te dane dobrze pokazują, że mimo rosnącego zainteresowania AI w biznesie, systemy bezpieczeństwa firm wciąż nie nadążają za tempem zmian, nie tylko technologicznych, ale i rosnących zagrożeń.

W odpowiedzi na te wyzwania Palo Alto Networks wprowadza trzy nowe rozwiązania z zakresu cyberbezpieczeństwa: Next‑Generation Trust Security (NGTS), Prisma Browser z rozszerzeniami w ramach Prisma SASE oraz Prisma AIRS 3.0. Każde z nich odpowiada na konkretne potrzeby firm – od automatyzacji zarządzania certyfikatami cyfrowymi, przez zabezpieczanie pracy z autonomicznymi agentami AI w przeglądarce, po monitorowanie i kontrolę agentów AI w całym środowisku IT.

W kontekście certyfikatów cyfrowych szczególne znaczenie ma odpowiednie zarządzanie nimi, które w wielu organizacjach wciąż pozostaje procesem rozproszonym i podatnym na błędy. Odpowiedzią na to wyzwanie jest Next‑Generation Trust Security (NGTS), platforma która automatyzuje zarządzanie certyfikatami cyfrowymi i pomaga firmom zwiększać odporność systemów na cyberzagrożenia. W obliczu skracających się okresów ważności certyfikatów bezpieczeństwa oraz rosnących wymagań dotyczących standardów szyfrowania post‑kwantowego, NGTS pomaga firmom zapobiegać przestojom spowodowanym wygaśnięciem certyfikatów. Rozwiązanie to wykorzystuje technologie CyberArk (spółki należącej do Palo Alto Networks) do kontrolowania tożsamości maszyn, automatycznie aktualizuje certyfikaty i monitoruje kluczowe zasoby sieciowe, co pozwala firmom utrzymać wysoki poziom bezpieczeństwa systemów, minimalizując ryzyko awarii.

– Wygasłe lub niezgodne certyfikaty mogą powodować przestoje w aplikacjach, infrastrukturze i usługach w chmurze. Ręczne aktualizacje pochłaniają dużo czasu i wymagają koordynacji wielu zespołów, a przy rosnącej skali i tempie operacji taki sposób działania staje się nieefektywny. Dzięki NGTS i naszej bezpiecznej dla post‑kwantowej ery platformie sieć umożliwia automatyczne kontrolowanie i aktualizowanie certyfikatów – podkreśla Wojciech Gołębiowski, wiceprezes i dyrektor zarządzający Palo Alto Networks w Europie Środkowo-Wschodniej.

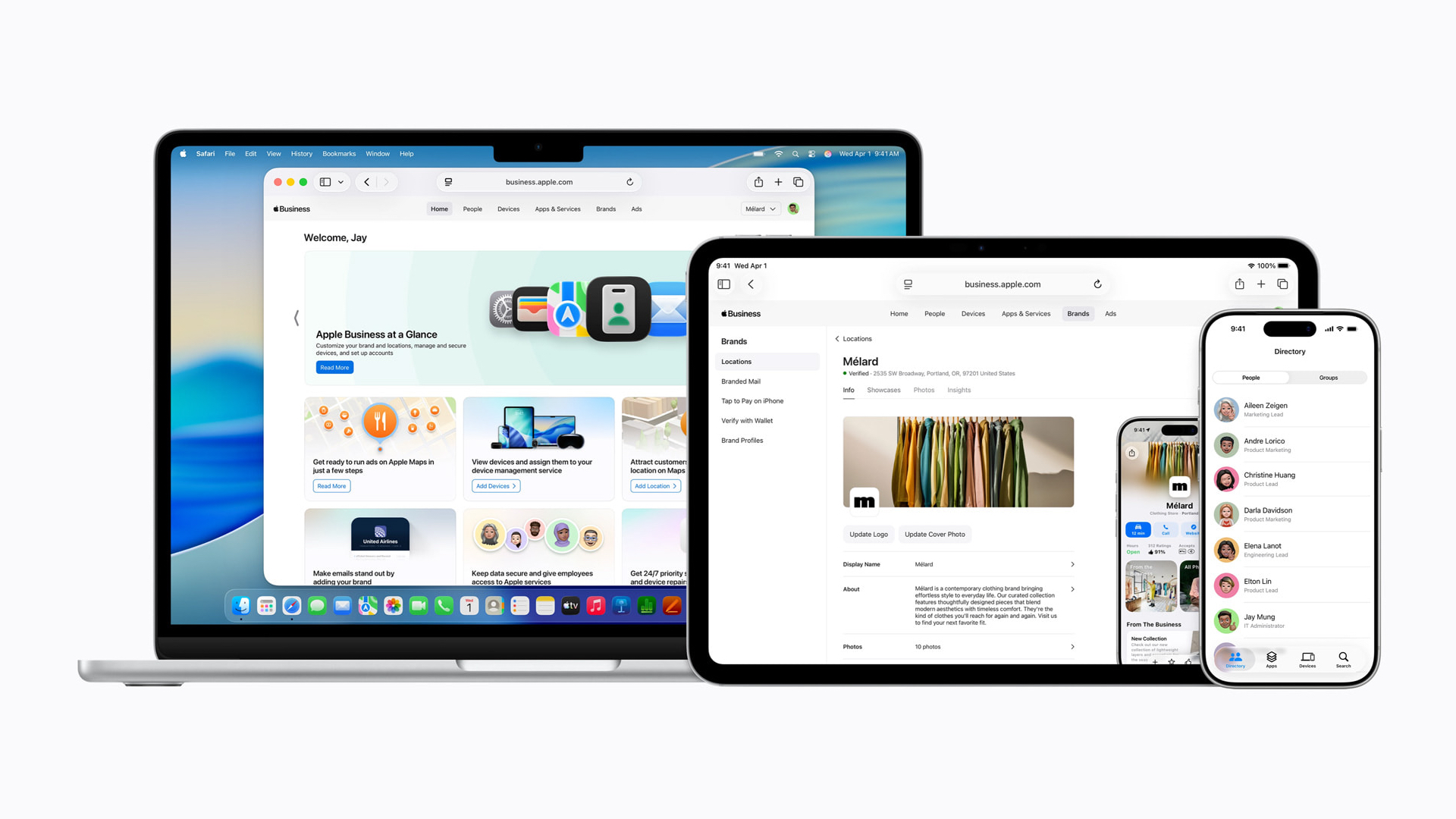

Zmiana sposobu pracy z AI widoczna jest także na poziomie narzędzi, z których korzystają pracownicy na co dzień, w szczególności przeglądarek internetowych. Na te potrzeby odpowiada Prisma Browser z rozszerzeniami w ramach Prisma SASE – przeglądarka internetowa, która monitoruje aktywność agentów AI, ogranicza ich dostęp do wybranych zasobów oraz chroni przed atakami typu „prompt injection” i przejmowaniem nad nimi kontroli przez osoby trzecie. Przeglądarka pozwala także odróżniać działania wykonywane przez ludzi od tych realizowanych przez systemy autonomiczne, co ułatwia przestrzeganie obowiązujących regulacji dotyczących AI. Dzięki temu firmy mogą wykorzystywać autonomiczne narzędzia AI w codziennych procesach przy zachowaniu bezpieczeństwa i stabilności działania systemów.

Wraz z rosnącą liczbą agentów AI pojawia się także potrzeba lepszej kontroli nad ich działaniem i oceną ryzyka, które generują. Trzecim rozwiązaniem od Palo Alto Networks jest Prisma AIRS 3.0, platforma, która pozwala firmom monitorować działanie agentów AI w czasie rzeczywistym, zarówno w chmurze, systemach SaaS, jak i na urządzeniach końcowych. Prisma AIRS 3.0 pozwala ocenić ryzyko związane z działaniem agentów, wykrywa luki w zabezpieczeniach i rekomenduje, jak je skutecznie zabezpieczyć. Platforma pozwala również skuteczniej zarządzać i kontrolować działanie agentów oraz weryfikować ich uprawnienia, co ułatwia bezpieczne wdrażanie narzędzi opartych na AI, takich jak agenci kodujący, przy zachowaniu najwyższych standardów bezpieczeństwa.

– Agentic AI to istotny krok naprzód, w którym przestaje być tylko narzędziem do rozmów i zaczyna samodzielnie wykonywać zadania, zmieniając sposób pracy i wpływając na produktywność. Gdy AI przestaje pełnić wyłącznie rolę narzędzia do rozmów, a zaczyna samodzielnie wykonywać zadania, pojawiają się nowe wyzwania takie jak: trudniejsza kontrola agentów i nieprzewidywalne zachowania w trakcie ich działania. W odpowiedzi na te wyzwania, Prisma AIRS 3.0 zapewnia kompleksową platformę, która monitoruje agentów AI w czasie rzeczywistym, ocenia ryzyko ich działań i zabezpiecza systemy przed zagrożeniami – komentuje Wojciech Gołębiowski.

Rosnąca rola sztucznej inteligencji w biznesie sprawia, że kwestie bezpieczeństwa przestają być wyłącznie domeną zespołów IT, a stają się jednym z kluczowych elementów zarządzania organizacją. W praktyce oznacza to konieczność regularnego przeglądu stosowanych rozwiązań, aktualizowania wiedzy oraz dostosowywania polityk bezpieczeństwa do zmieniającego się środowiska technologicznego. Tylko w ten sposób firmy mogą skutecznie wykorzystywać potencjał AI, jednocześnie ograniczając ryzyko i zachowując kontrolę nad kluczowymi procesami.

źródło: Palo Alto Networks