Jeszcze niedawno debata o bezpieczeństwie IT koncentrowała się wokół liczby wakatów, traktując niedobór rąk do pracy jako główny hamulec rozwoju. Raport SANS i GIAC Workforce Research 2026 rzuca jednak zupełnie nowe światło na tę diagnozę. Okazuje się, że to nie puste krzesła stanowią o kruchości systemów, lecz niewidoczne gołym okiem luki w kompetencjach osób, które na tych krzesłach już zasiadają. 60% organizacji posiada kompletne zespoły, które mimo pełnego składu, pozostają bezbronne wobec nowoczesnych zagrożeń.

Świt inżynierii regulacyjnej

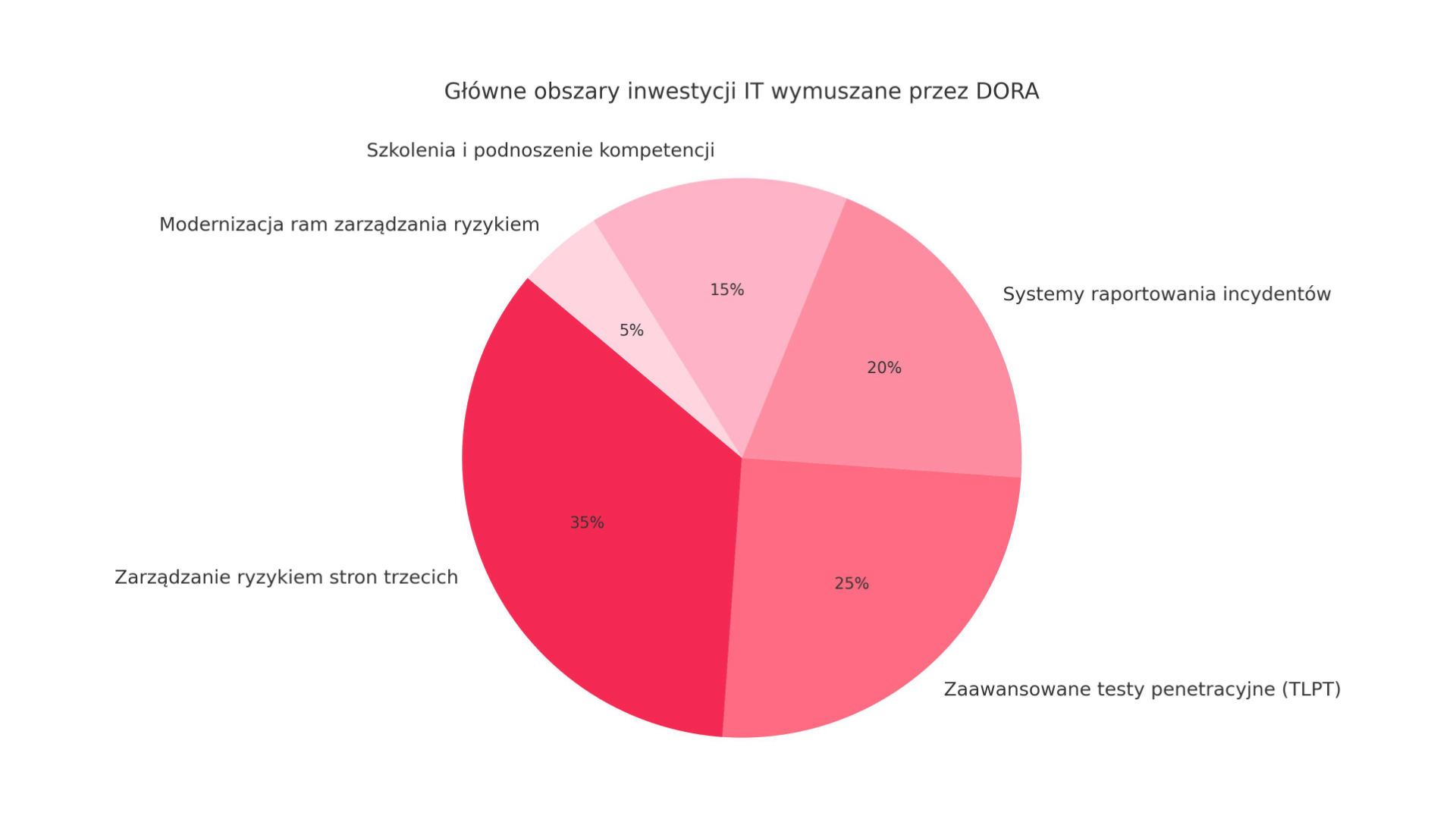

Tradycyjny podział na działy prawne dbające o literę przepisów oraz działy techniczne dbające o bity i bajty przestał istnieć. Skokowy wzrost znaczenia zgodności regulacyjnej – z poziomu 40 do 95 procent w ciągu zaledwie roku – wymusił narodziny nowej kasty specjalistów. Dyrektywy takie jak NIS2 czy DORA przestały być traktowane jako uciążliwy obowiązek biurokratyczny, stając się fundamentem projektowania ról zawodowych. Dzisiejszy rynek pracy nie szuka już po prostu administratora systemów; pożąda inżyniera regulacyjnego, który potrafi przełożyć rygorystyczne ramy prawne na architekturę chmurową.

W marcu 2026 roku odnotowano ponad dwa i pół tysiąca aktywnych ogłoszeń dla inżynierów bezpieczeństwa AI i ML. To zjawisko pokazuje, że rynek przestał wierzyć w uniwersalność dawnych ekspertów. Prawie co trzecia firma stworzyła dedykowane stanowiska dla osób operujących na styku sztucznej inteligencji i ochrony danych. Ta specjalizacja nie jest wyborem estetycznym, lecz koniecznością wynikającą z faktu, że to właśnie na styku nowych technologii i braku wiedzy o ich zabezpieczaniu dochodzi do 27 procent udanych ataków.

Erozja fundamentów i paraliż poznawczy

Automatyzacja, która miała być wybawieniem dla przeciążonych zespołów, wprowadziła nieoczekiwane zaburzenie w ekosystemie kadr. Sztuczna inteligencja przejęła zadania na poziomie podstawowym, które przez dekady służyły jako naturalne poligon doświadczalny dla młodszych analityków SOC. Wycinając te szczeble kariery, organizacje niechcący zlikwidowały system wczesnego szkolenia przyszłych ekspertów. Powstaje wyrwa pokoleniowa, której nie da się zasypać doraźnym zatrudnieniem, ponieważ na rynku brakuje gotowych kandydatów spełniających wyśrubowane wymagania 2026 roku.

W tym samym czasie najwyższe szczeble kadrowe mierzą się ze zjawiskiem określanym jako „AI Fry”. To specyficzny rodzaj wypalenia wynikający z ciągłego przełączania kontekstu między licznymi narzędziami wspieranymi przez sztuczną inteligencję. Choć narzędzia te skracają czas analizy manualnej, paradoksalnie podnoszą poziom stresu u 61 procent pracowników. Nadmiar danych i konieczność nieustannej weryfikacji sugestii generowanych przez algorytmy sprawiają, że nawet najbardziej doświadczeni specjaliści pracują na granicy wydolności kognitywnej.

Nowa waluta: Dowód zamiast obietnicy

Weryfikacja kompetencji przeszła najbardziej radykalną transformację w historii sektora IT. Dyplom akademicki, niegdyś złoty standard rekrutacji, obecnie znajduje się w priorytetach jedynie 17 procent pracodawców. W świecie, gdzie technologia dezaktualizuje się w cyklach kwartalnych, teoretyczna podstawa uniwersytecka ustąpiła miejsca certyfikacjom i praktycznym dowodom biegłości. Dla 64 procent liderów to właśnie certyfikat stanowi twardą walutę weryfikowalną podczas audytu.

Ten zwrot ku pragmatyzmowi wymusza na organizacjach korzystanie z ustrukturyzowanych ram kompetencyjnych, takich jak NICE czy ECSF. Pozwalają one precyzyjnie zmapować braki w zespole, zamieniając intuicyjne poszukiwanie „dobrego informatyka” w matematyczną operację uzupełniania brakujących ogniw w łańcuchu bezpieczeństwa. Inwestycja w rozwój istniejących pracowników przestaje być postrzegana jako benefit, a staje się kluczowym elementem zarządzania ryzykiem operacyjnym.

Edukacja jako twardy element infrastruktury

Często spotykanym błędem w zarządzaniu jest traktowanie czasu na naukę jako zasobu, który można poświęcić w imię bieżących operacji. Dane są jednak nieubłagane: 60 procent firm przyznaje, że to właśnie czyste obciążenie pracą uniemożliwia niezbędne szkolenia, co w prostej linii prowadzi do opóźnień w projektach i osłabienia reakcji na incydenty. Zespoły uwięzione w trybie reaktywnym tracą zdolność do adaptacji, co w kontekście surowych kar za brak zgodności z NIS2 staje się realnym zagrożeniem finansowym dla całej korporacji.