W klasycznej ikonografii cyberprzestępczości obraz napastnika ewoluował od zamaskowanego haker-amatora po zorganizowane grupy przestępcze paraliżujące szpitale dla okupu. Jednak najnowsze dane płynące z raportu Google Threat Intelligence Group za rok 2025 wskazują na narodziny nowej, znacznie bardziej wyrafinowanej ery. To czas, w którym tradycyjny „napad na bank” – rozumiany jako kradzież danych osobowych czy bezpośrednia kradzież środków finansowych – ustępuje miejsca operacjom o charakterze głęboko strategicznym. W tym nowym krajobrazie zagrożeń symbolem zmiany staje się operacja BRICKSTORM. Napastnicy przestali interesować się wyłącznie zawartością skarbca; ich celem stały się plany konstrukcyjne samego budynku, schematy systemów alarmowych oraz odciski palców strażników.

Infrastruktura jako miękkie podbrzusze

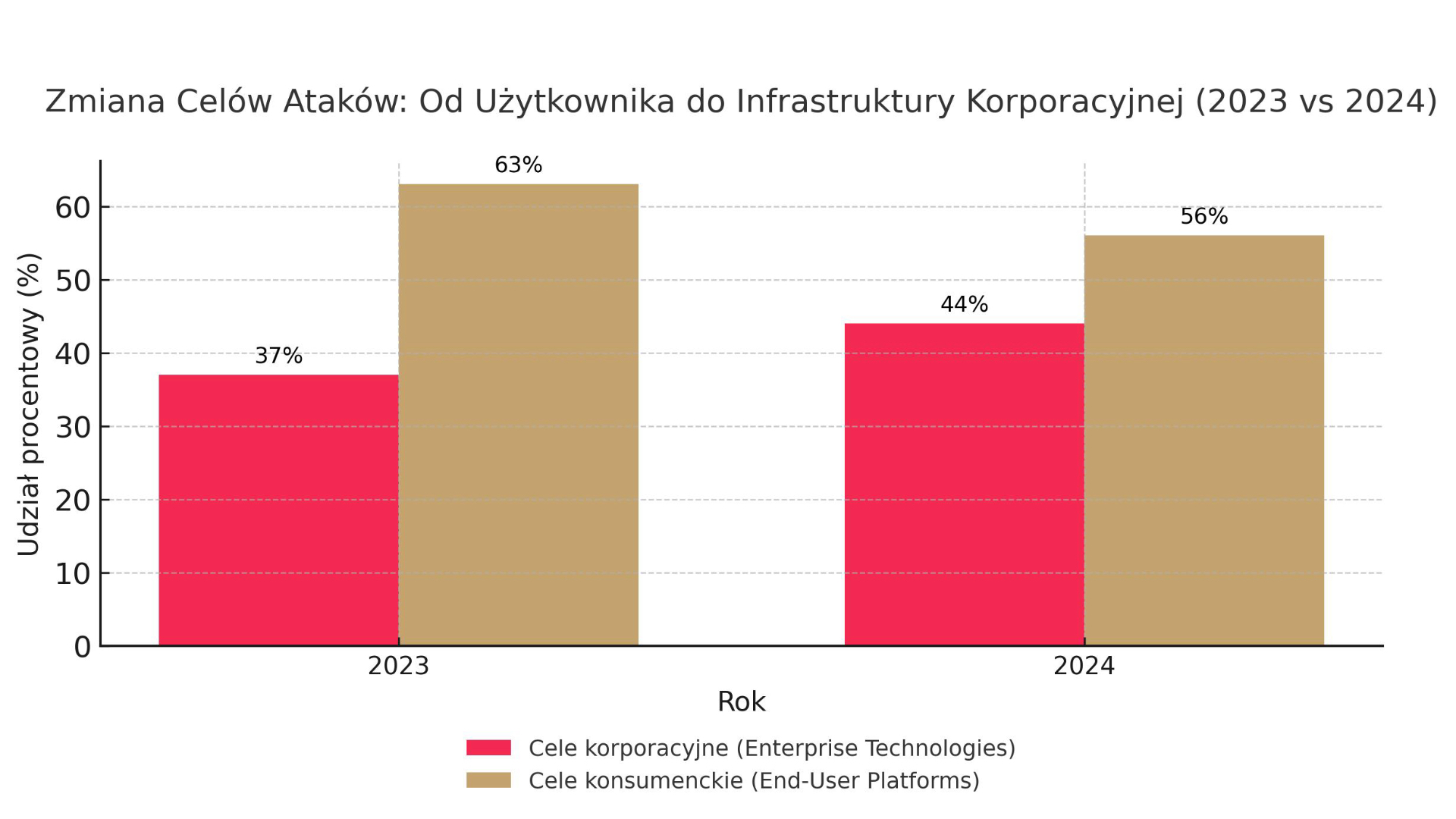

Przez lata narracja o cyberbezpieczeństwie koncentrowała się wokół błędu ludzkiego. Phishing i socjotechnika były wskazywane jako główne wektory infekcji, co przesuwało ciężar odpowiedzialności na szkolenia pracowników i czujność użytkowników końcowych. Rok 2025 przynosi jednak brutalną weryfikację tych założeń. Z udokumentowanych dziewięćdziesięciu luk typu zero-day wykorzystanych w minionym roku, niemal połowa – rekordowe 48 procent – była wymierzona bezpośrednio w technologie korporacyjne.

Szczególnym polem bitwy stały się urządzenia brzegowe oraz produkty sieciowe, które w nowoczesnej architekturze IT często stanowią swoistą „ziemię niczyją”. Urządzenia te, choć kluczowe dla ciągłości biznesowej, rzadko są wyposażone w zaawansowane mechanizmy detekcji i reagowania, takie jak systemy EDR. Dla grup szpiegowskich, w tym szczególnie tych powiązanych z państwowymi ośrodkami decyzyjnymi, stały się one idealnym punktem wejścia. Wykorzystanie luki w zabezpieczeniach stało się obecnie najczęstszą ścieżką pierwszej penetracji, wyprzedzając w statystykach nawet skradzione poświadczenia czy ataki socjotechniczne.

Strategiczna kradzież: Anatomia operacji BRICKSTORM

Wśród wielu incydentów odnotowanych jesienią 2025 roku, operacja BRICKSTORM wyróżnia się jako zapowiedź nowego trendu w szpiegostwie przemysłowym. Przypisywane chińskim aktorom państwowym działania nie ograniczały się do rutynowego zbierania danych o klientach. Ich wektorem celowniczym była własność intelektualna w swojej najczystszej postaci: kod źródłowy oraz zastrzeżona dokumentacja programistyczna.

Z perspektywy biznesowej taka zmiana priorytetów u napastników jest sygnałem alarmowym najwyższego stopnia. Kradzież kodu źródłowego nie jest bowiem jednorazową stratą; to proces, który pozwala napastnikom na przeprowadzenie niezwykle precyzyjnej inżynierii wstecznej. Posiadając wgląd w architekturę oprogramowania, grupy takie jak UNC3886 mogą identyfikować kolejne, nieznane jeszcze nikomu luki, które posłużą im do przyszłych operacji. Jest to mechanizm budowania długofalowej przewagi, w którym ofiara nie tylko traci swoje unikalne know-how, ale staje się nieświadomym poligonem doświadczalnym dla kolejnych generacji exploitów.

Ryzyko kaskadowe i erozja rynkowego zaufania

Kd źródłowy jest fundamentem wyceny rynkowej i gwarantem zaufania klientów. Incydenty typu BRICKSTORM niosą ze sobą ryzyko kaskadowe, które wykracza daleko poza mury zaatakowanej organizacji. W momencie, gdy dostawca technologii traci kontrolę nad swoimi „blueprintami”, zagrożenie przenosi się na cały ekosystem jego odbiorców. Firma zaatakowana staje się w tym układzie „pacjentem zero” w epidemii ataku na łańcuch dostaw.

Warto zauważyć, że wiedza o nadchodzących aktualizacjach, planowanych funkcjonalnościach czy specyficznych metodach szyfrowania zawartych w dokumentacji programistycznej, pozwala konkurencji – lub wrogim podmiotom państwowym – na całkowitą neutralizację przewagi innowacyjnej danej marki. Bezpieczeństwo produktu przestaje być zatem jedynie kwestią techniczną, a staje się integralnym elementem strategii przetrwania na rynku. Utrata Intellectual Property jest często nieodwracalna, a jej skutki mogą objawić się w arkuszach finansowych dopiero po kilku latach, gdy konkurencja zdoła wdrożyć rozwiązania oparte na skradzionej wiedzy.

Komercyjny rynek zero-day

Niezwykle istotnym elementem opisywanego przez Google krajobrazu jest zmiana struktury autorstwa ataków. Po raz pierwszy w historii obserwacji więcej luk zero-day przypisano komercyjnym dostawcom oprogramowania inwigilacyjnego niż klasycznym grupom sponsorowanym przez państwo. To zjawisko można nazwać demokratyzacją zaawansowanej cyberbroni. Podmioty te sprzedają swoje usługi zarówno rządom, jak i prywatnym klientom, drastycznie obniżając barierę wejścia do świata najbardziej skomplikowanych operacji hakerskich.

Z punktu widzenia decydenta biznesowego oznacza to, że profil potencjalnego przeciwnika uległ rozmyciu. Zagrożenie nie płynie już tylko z kierunku wielkich mocarstw, ale może zostać sfinansowane przez dowolnego gracza rynkowego, który zdecyduje się na zakup gotowego „pakietu inwigilacyjnego”. Wzrost liczby ataków motywowanych finansowo, w tym tych prowadzących do użycia ransomware, potwierdza, że luki zero-day stały się towarem powszechnym, a ich wykorzystanie – standardowym narzędziem w arsenale współczesnej przestępczości gospodarczej.

Poza granice fortu

Skoro statystyki jednoznacznie wskazują na nieskuteczność tradycyjnego podejścia opartego na ochronie obwodowej, konieczna staje się redefinicja strategii bezpieczeństwa. Skupienie się na budowaniu coraz wyższych murów wokół organizacji traci sens w sytuacji, gdy niemal połowa ataków uderza w same fundamenty tych murów – czyli w infrastrukturę sieciową i urządzenia VPN.

Strategia obrony powinna opierać się na głębokiej segmentacji wartości. Kluczowe zasoby, takie jak repozytoria kodu źródłowego, wymagają izolacji wykraczającej poza standardowe procedury. Konieczne staje się wdrożenie paradygmatu ograniczonego zaufania (Zero Trust) nie tylko na poziomie użytkowników, ale przede wszystkim na poziomie procesów komunikacji między maszynami. Monitoring anomalii wewnątrz sieci musi stać się priorytetem, ponieważ to właśnie tam, w ciszy urządzeń brzegowych, napastnicy tacy jak ci z operacji BRICKSTORM budują swoją długotrwałą obecność.

Arbiter w wyścigu zbrojeń

W opisywanym raporcie sztuczna inteligencja pojawia się jako akcelerator działań po obu stronach barykady. Napastnicy wykorzystują AI do automatyzacji procesu wyszukiwania luk i skalowania ataków, co sprawia, że czas od publikacji nowej technologii do jej pierwszej eksploatacji skraca się niemal do zera. W tym kontekście tradycyjne zarządzanie podatnościami, oparte na cyklicznych audytach, staje się anachronizmem.

Jedyną realną odpowiedzią wydaje się być wykorzystanie systemów opartych na agentach AI, które w sposób proaktywny i autonomiczny przeczesują własną infrastrukturę oraz kod źródłowy w poszukiwaniu błędów, zanim zostaną one dostrzeżone przez adwersarza. Wyścig o bezpieczeństwo w 2026 roku staje się zatem w dużej mierze wyścigiem technologicznym o to, kto szybciej i sprawniej zintegruje inteligentną automatyzację ze swoimi procesami. Rola człowieka w tym układzie ewoluuje z operatora zabezpieczeń w stronę stratega, który wyznacza priorytety dla autonomicznych systemów obronnych.