Ataki, które zdominowały krajobraz cyberzagrożeń w 2023 roku to m.in. ransomware, commodity loaders i ataki typu APT, czyli zaawansowane i trwałe zagrożenia. Cisco Talos, komórka firmy zajmująca się cyberochroną, prezentuje podsumowanie Cisco Talos Year in Review, pokazując jak globalne konflikty, zmiany geopolityczne i inne wydarzenia kształtowały trendy w cyberbezpieczeństwie, zmieniając taktyki i podejście podmiotów odpowiedzialnych za cyberprzestępczość, w tym m.in. za cyberszpiegostwo.

Wieloletnie doświadczenie Cisco Talos oraz globalna obecność firmy w zakresie cyberbezpieczeństwa poprzez m.in. wykrycia naruszeń punktów końcowych, reakcje na cyberincydenty, monitoring ruchu sieciowego czy wiadomości e-mail, dostarczyły ogromną ilość danych pomocnych w ustrukturyzowaniu krajobrazu najważniejszych zagrożeń. Wykorzystując te informacje, eksperci Cisco byli w stanie nakreślić te typy ataków, które były najczęściej obserwowane w 2023 roku.

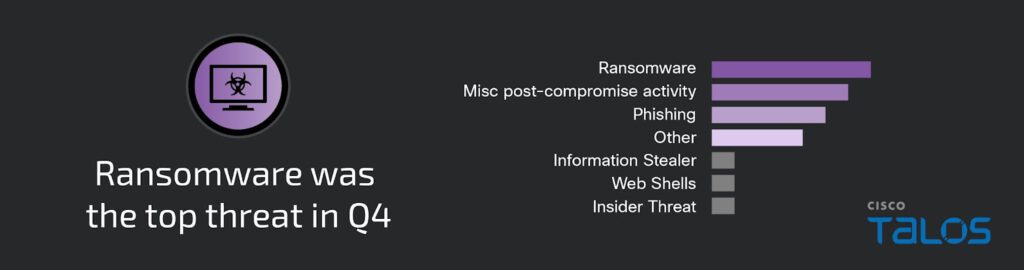

Ransomware na czele zagrożeń

Ataki typu ransomware nadal zagrażały przedsiębiorcom, a LockBit utrzymał pierwsze miejsce na liście już drugi rok z rzędu. Najczęściej atakowanym sektorem była natomiast opieka zdrowotna, ponieważ atakujący nadal koncentrowali się na tych podmiotach, które mają kluczowe znaczenie w kwestii bezpieczeństwa cyfrowego i jednocześnie niską tolerancję na przestoje w funkcjonowaniu.

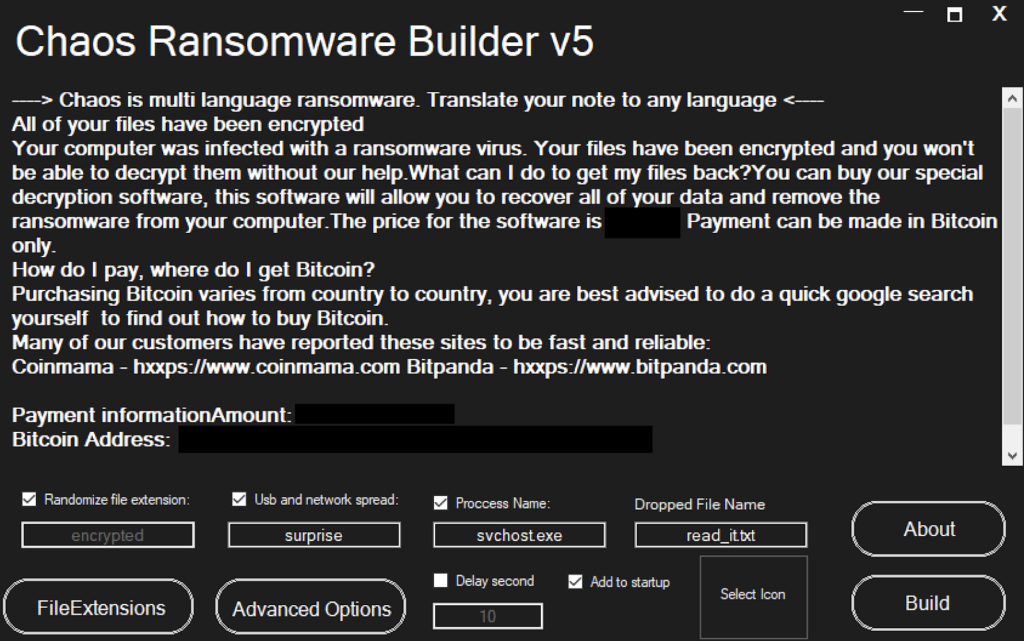

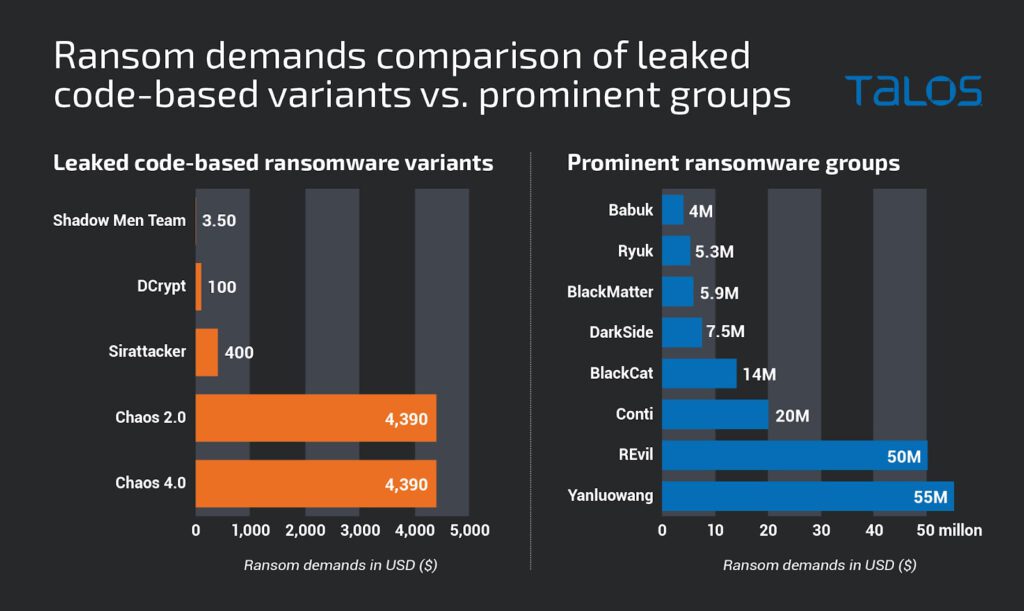

Atakujący, tacy jak np. grupa Clop, wdrażali tzw. exploity zero-day, czyli programy wykorzystujące błędy w oprogramowaniu pojawiające się na rynku zanim producenci zdołają wypuścić oficjalne poprawki do systemów, co dotychczas było schematem działania kojarzonym głównie z atakami typu APT. W tym samym czasie wyciek kodu źródłowego ransomware pozwalał na „wejście do gry” mniej wykwalifikowanym cyberprzestępcom. Dodatkowo, analitycy Cisco zaobserwowali jeszcze jeden trend, który skomplikował krajobraz zagrożeń, mianowicie to, że atakujący wykorzystujący ransomware wymuszając okup skupiali się od razu na ujawnieniu wrażliwych danych, zamiast na ich wcześniejszym szyfrowaniu jak miało to często miejsce wcześniej.

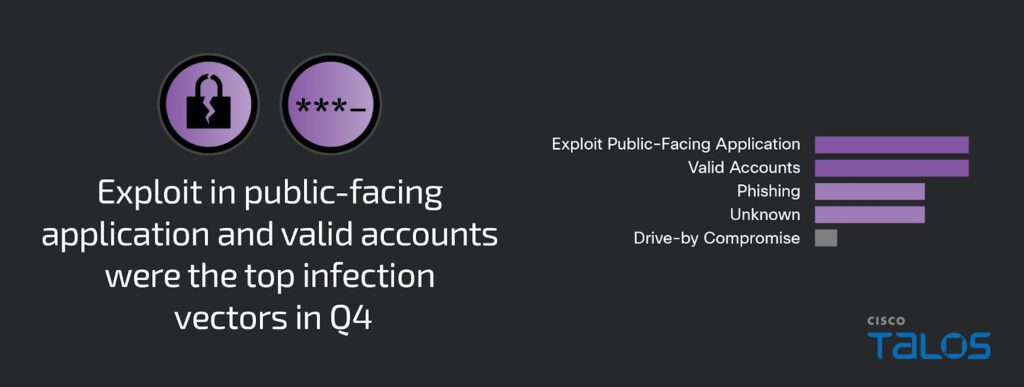

Wektory działań często pozostają te same

Commodity loaders, czyli programy służące do ładowania złośliwego kodu, są nadal używane w przypadku ransomware, wykorzystując typy oprogramowania zbliżone do tych z 2022 roku, m.in. Qakbot czy IcedID, czyli najpopularniejsze trojany skierowane w branżę finansową. Znalazło to potwierdzenie w badaniach Cisco, które wykazały, że gros ataków dotyczyło właśnie sektora usług finansowych i transportu, a więc obszarów chętnie atakowanych przez osoby wykorzystujące ten typ ataków. Co ciekawe, mechanizmy te zaczynają być pozycjonowane jako „wysublimowane mechanizmy dostarczania złośliwych ładunków” bez konotacji z konkretną branżą czy sektorem gospodarki. Obsługujący je cyberprzestępcy szkolą się natomiast w nowych sposobach na ominięcie czujności potencjalnych ofiar i chociaż mijający rok przyniósł udaną próbę wyeliminowania dużego botnetu Qakbot, eksperci Cisco przekonują, że nie oznacza to, iż zagrożenie zniknęło całkowicie.

Jednym z nowszych trendów ponadregionalnych, który zaobserwowali eksperci Cisco Talos jest wzrost liczby ataków z wykorzystaniem APT i ransomware na urządzenia sieciowe. Obie grupy ataków polegają na wykorzystaniu ujawnionych niedawno luk w zabezpieczeniach lub słabych danych uwierzytelniających, co było jedną z głównych słabości w analizowanych przypadkach. Niezależnie od poziomu wyrafinowania i intencji atakujących, powody ataków były przeważnie takie same: urządzenia sieciowe mają dla organizacji ogromną wartość, a jednocześnie wiele słabych punktów.

Niestabilność geopolityczna przejawia się w zwiększonej aktywności APT. Znajduje to odzwierciedlenie w analizach Cisco, które pokazały wzrosty podejrzanego ruchu podczas głównych wydarzeń geopolitycznych. Dla przykładu, zmiany relacji Zachodu z krajami Azji i Pacyfiku przynosiły ośmielenie działań grup chińskich wyrażane większymi zniszczeniami w wyniku cyberataków. Miało to także odbicie w atakach na sektor telekomunikacji, którego infrastruktura jest często elementem infrastruktury krytycznej w strategicznie ważnych rejonach, np. takich jak Guam czy Tajwan.

Natomiast w przypadku rosyjskich ataków APT, grupy Gamaredon czy Turla ze zdwojoną siłą atakowały Ukrainę, jednak ogólna aktywność rosyjskich ataków w 2023 roku nie oddawała pełni możliwości cyberzagrożeń tego źródła widocznych w przeszłości, prawdopodobnie z powodu wzmożonego zbiorowego wysiłku na rzecz cyberobrony atakowanych podmiotów.

Światełko w tunelu cyberochrony

Jasnym punktem na mapie cyberzagrożeń były wysiłki Cisco w celu stworzenia i dostarczenia rozwiązań bezpieczeństwa, które pomogły wzmocnić partnerów firmy. Specjalny oddział Cisco Talos kontynuuje udaremnianie ataków przeciwko kluczowym podmiotom w Ukrainie. W 2023 roku udało się m.in. ustabilizować ukraińską sieć energetyczną przed skutkami zagłuszania globalnego systemu pozycjonowania GPS przez dostarczenie zmodyfikowanych przełączników Cisco do stref działań wojennych. Wspólnie z partnerami, Cisco uruchomiło również Network Resilience Coalition, koncentrując się na zwiększaniu świadomości co do zagrożeń oraz dostarczaniu praktycznych zaleceń w celu poprawy bezpieczeństwa sieci.