Ataki cybernetyczne, wirusy, robaki, ransomware czy konie trojańskie – w dzisiejszych czasach w Internecie niebezpieczeństwo czyha na nas praktycznie co kliknięcie. Ataki hakerów są coraz częstsze i coraz bardziej wyrafinowane. Windows 10 oferuje zintegrowaną ochronę obejmującą szeroki zakres zabezpieczeń od logowania z użyciem danych biometrycznych po skuteczne rozwiązania antywirusowe. Z kolei dzięki funkcji Windows Sandbox (tryb piaskownicy) umożliwia bezpieczne otwarcie aplikacji, do której nie mamy zaufania.

Szacuje się, że codziennie ma miejsce ponad 80 tys. ataków cybernetycznych. Ich liczba wciąż rośnie. Podstawą zachowania bezpieczeństwa jest ostrożność – przede wszystkim omijanie szerokim łukiem podejrzanych stron internetowych i linków, a także załączników otrzymywanych przez pocztę e-mail.

O spokojniejszy sen internautów dba również „10-tka”, jak dotąd najbezpieczniejszy system operacyjny Windows. W ramach aktualizacji użytkownicy otrzymują ulepszenia, a często również zupełnie nowe funkcje czy dodatki. Oto najciekawsze elementy zabezpieczeń dostępnych w Windows 10.

Witamy w biometrycznej rzeczywistości

Konieczność podawania hasła przy każdym uruchomieniu systemu lub aplikacji może być męcząca. Nierzadko zdarza się nam zapomnieć czy hasło zapisaliśmy z włączonym czy wyłączonym Caps Lock. Narzędziem ułatwiającym logowanie jest funkcja Windows Hello. Dzięki biometrii można szybko i bezpiecznie logować się z pomocą odcisku palca lub skanu własnej twarzy. To nie tylko bezpieczny, ale i szybki sposób, gdyż cały proces trwa zaledwie parę sekund.

Wirusy, miejcie się na baczności!

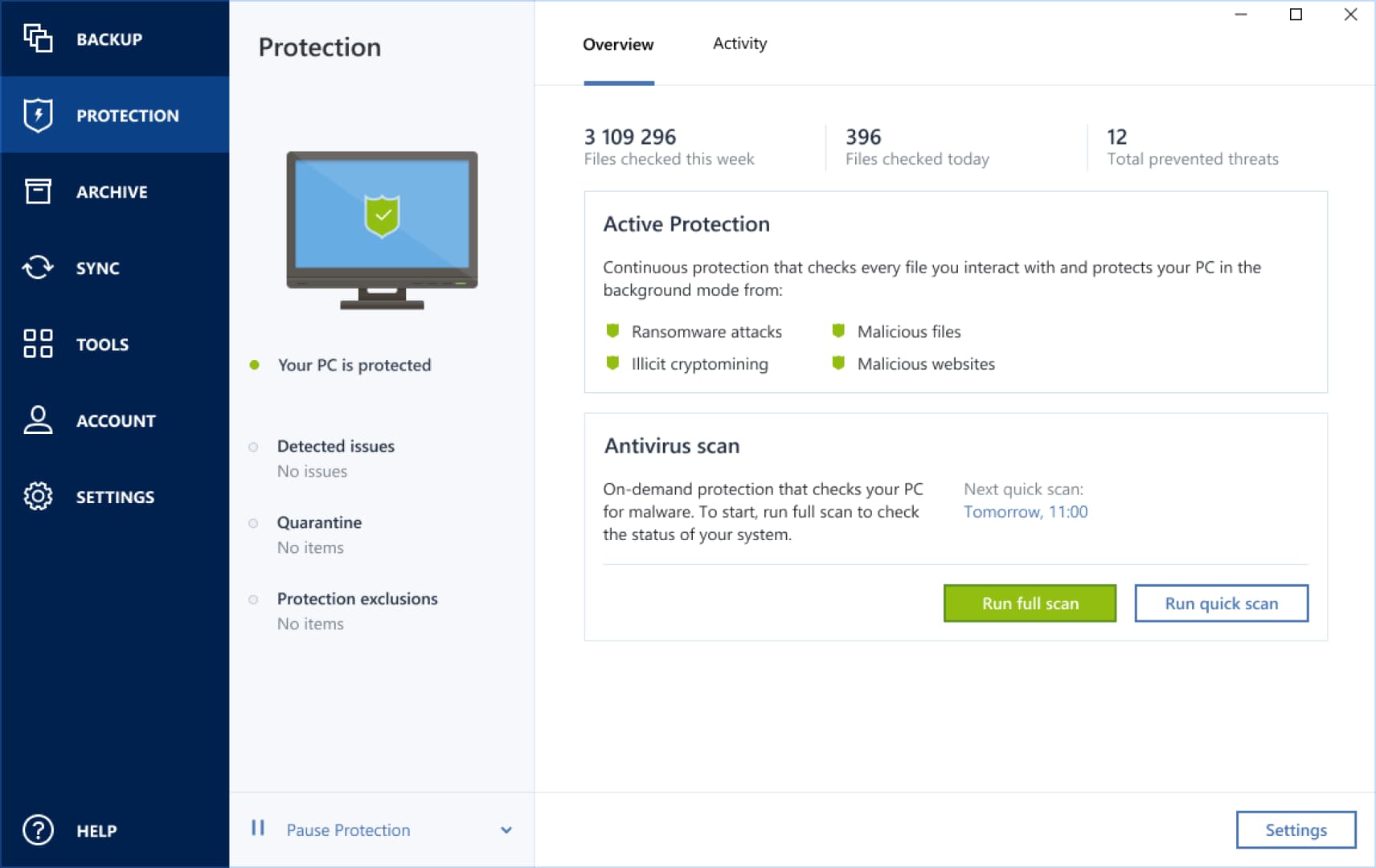

System operacyjny Windows 10 posiada wbudowane m.in. bardzo solidne zabezpieczenia antywirusowe. To jeden z elementów, któremu w Microsofcie w ostatnich latach poświęcono wiele uwagi. Stanowi bardzo ciekawą alternatywę dla komercyjnych rozwiązań. W ustawieniach wyjściowych antywirus jest aktywny od momentu zainstalowania Windows 10, do momentu zainstalowania innego rozwiązania antywirusowego, które będzie później preferowane przez system.

Co można skonfigurować w Zabezpieczeniach systemu Windows? Łącznie użytkownicy mają do dyspozycji siedem różnych grup narzędzi do ochrony urządzenia, z których podstawowe i najważniejsze, poza ochroną antywirusową także firewall, ochrona sieci i bezpieczne logowanie, są aktywne już w początkowych ustawieniach Windows 10. Pozostałe należy ustawić ręcznie. Listę zabezpieczeń systemu Windows można otworzyć na przykład z użyciem ścieżki Ustawienia->Aktualizacje i zabezpieczenia ->Zabezpieczenia systemu Windows, po czym należy kliknąć klawiszUruchom zabezpieczenia systemu Windows.

Podejrzane aplikacje otwieramy w piaskownicy…

Ciekawą funkcję stanowi tzw. Windows Sandbox. Jeżeli chcesz uruchomić aplikację, do której nie masz pełnego zaufania, możesz zrobić to w bezpiecznym środowisku nowej kopii Windows. Sandbox, czyli inaczej tryb piaskownicy, to funkcja, która pozwala utworzyć kopię Windows, w której można bezpiecznie wypróbować taką aplikację. Po jej zamknięciu wszystko zostanie automatycznie usunięte, a jeżeli aplikacja okaże się niebezpieczna, nie powoduje to zaatakowania prawdziwego systemu operacyjnego i prawdziwych danych.

Bezpieczny internet dla dzieci

Aby zadbać o bezpieczeństwo dzieci warto skorzystać z funkcji kontroli rodzicielskiej. Po założeniu specjalnych kont dla poszczególnych członków rodziny użytkownik może ustawić również poziom ich uprawnień. Możliwości są tutaj duże, od zakazu nieodpowiednich treści online po alokację pieniędzy na zakupy w Microsoft Store. Kiedy dziecko próbuje dostać się do kontrolowanych treści, wysyła żądanie dostępu, a w przypadku gier nie może uruchomić pozycji nieodpowiednich do jego wieku. Inne funkcje kontroli rodzicielskiej to m.in. monitorowanie korzystania z urządzenia, ustawianie limitu czasu użytkowania czy opcja kontaktowania się w każdej chwili z członkami rodziny przez komunikator Skype.

Dynamiczna blokada na komórce i funkcja Find my device

Jedną z ciekawszych opcji zabezpieczenia komputera jest funkcja dynamicznej blokady. Wykorzystuje ona fakt, że użytkownicy często mają przy sobie smartfon. Aby skorzystać z tego rozwiązania wystarczy przez Bluetooth sparować własny telefon komórkowy z systemem Android ze swoim komputerem. Komputer będzie wiedział, kiedy odchodzisz od biurka i automatycznie się zablokuje. W ten sposób znikają obawy, że dzieci albo wścibscy koledzy zaczną myszkować po Twoim komputerze. A ponowny dostęp ułatwia przecież Windows Hello.

A co w sytuacji, gdy jednak Twój telefon „gdzieś się zapodzieje”? Jeżeli wcześniej został sparowany z kontem Microsoft, możesz go zlokalizować w ciągu chwili. Wystarczy wejść na konto Microsoft online na stronach account.microsoft.com, kliknąć zakładkę Urządzeniei Znajdź moje urządzenie. Tam dowiesz się, gdzie ostatnio znajdowała się Twoja komórka albo laptop. I nie ważne, czy masz komórkę z iOS czy z Androidem.

W wojnie z hackerami rozwaga przede wszystkim

Zagrożenia związane z użytkowaniem Internetu są codziennością. Współczesny sprzęt wyposażony jest w rozwiązania, które mają wspomagać bezpieczeństwo użytkowników. Nie zmienia to jednak faktu, że to co w głównej mierze o nim decyduje to nasza ostrożność. Cyberprzestępcy nie śpią i są zawsze o krok naprzód. Ich metody są coraz bardziej wyrafinowane, a w celu zdobycia kluczowych informacji nie boją się wykorzystywać nawet sytuacji kryzysowych, takich jak epidemia koronawirusa. Dlatego najważniejszym orężem walce z przestępcami jest świadomy użytkownik, który wie przed czym chroni go technologia, a o jakie aspekty musi zadbać sam.