Acronis ogłosił dostępność Acronis Cyber Protect, nowego, innowacyjnego rozwiązania z zakresu cyberbezpiueczeństwa, które integruje tworzenie kopii zapasowych, odzyskiwanie ich po awarii, ochronę nowej generacji przed złośliwym oprogramowaniem, bezpieczeństwo cybernetyczne i narzędzia do zarządzania punktami końcowymi w jednej usłudze. Acronis Cyber Protect eliminuje złożoność, zwiększa produktywność i umożliwia Dostawcom Usług Zarządzanych (ang. Managed Service Provider – MSP) sprawienie, aby bezpieczeństwo stało się centralnym punktem ich portfolio – zapewniając, że ich firma może spełnić oczekiwania klientów w zakresie bezpieczeństwa danych i aplikacji.

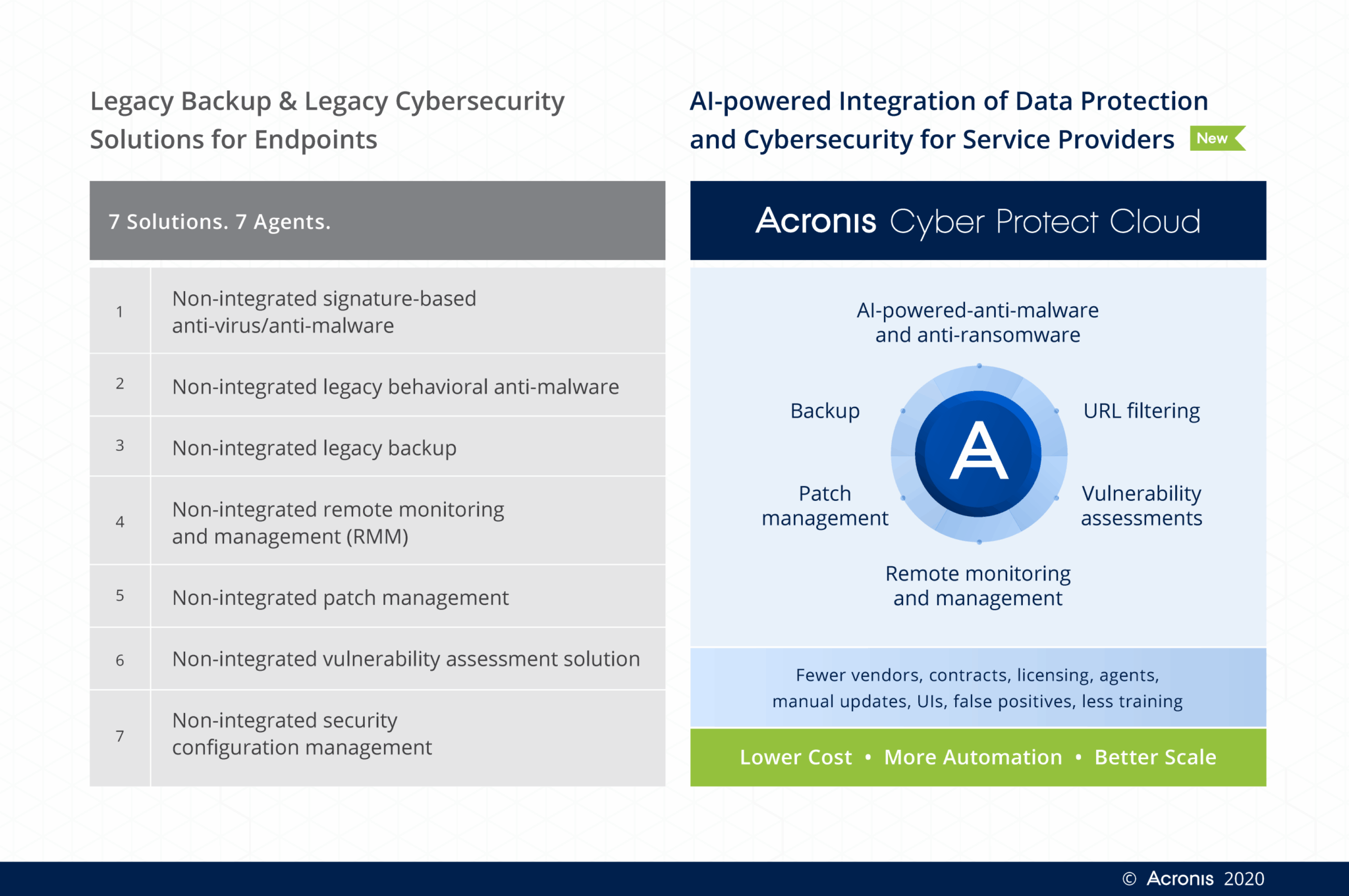

Główne wyzwania, przed którymi stoją MSP, to złożoność, nieodpowiednie zabezpieczenia i niska wydajność. Brak integracji między wieloma z rozwiązań producentów, których używają do budowania swoich systemów zabezpieczeń, zmniejsza bezpieczeństwo, komplikuje szkolenia pracowników, produktywność i użyteczność – a wszystko to jednocześnie zwiększa koszty wsparcia i licencji wielu dostawców. Acronis Cyber Protect zmienia to, dając MSP pojedyncze rozwiązanie zapewniające funkcje tworzenia kopii zapasowych, ochrony przed złośliwym oprogramowaniem, cyberbezpieczeństwa i zarządzania punktami końcowymi, takimi jak oceny podatności, filtrowanie adresów URL i zarządzanie poprawkami.

Takie zintegrowane funkcje stwarzają nowe możliwości dla Dostawców Usług Zarządzalnych w zakresie zwiększonego cyberbezpieczeństwa. Dzięki Acronis Cyber Protect MSP mogą proaktywnie unikać cyberataków, minimalizować przestoje, zapewniać szybkie i łatwe odzyskiwanie oraz automatyzować konfigurację ochrony w celu przeciwdziałania najnowszym cyberzagrożeniom. Rezultatem są poprawione wyniki finansowe, lepsza rentowność, łatwiejsza zgodność z umową SLA, większa wydajność i mniejsza rezygnacja z usług – wszystko to przy niższych kosztach.

AV-Test.org, szanowany niemiecki instytut bezpieczeństwa znany z przeprowadzania rygorystycznych testów rozwiązań cyberbezpieczeństwa złośliwego oprogramowania, w marcu 2020 r. uruchomił wersję pre-release programu Acronis Cyber Protect na komputerze pracującym z systemem Windows 10 Professional.

AV-Test przetestował zarówno status systemu, jak i dynamiczne wykrywanie cyberzagrożeń za pomocą programu Acronis Cyber Protect, skanując zestaw 6.932 złośliwych plików wykonywalnych Windows (PE). Acronis uzyskał doskonały wynik – 100% wykrywalności. Acronis otrzymał również doskonałą notę w teście „fals-positive”, powodując zero fałszywych trafień. Więcej informacji na temat testu i wyników można znaleźć tutaj.

Acronis zdaje sobie sprawę, że nawet przy tych wynikach testów i ochronie wzmocnionej AI niemożliwe jest osiągnięcie 100% bezpieczeństwa w każdej chwili. Jeśli zagrożenie prześlizgnie się przez środki zabezpieczeń, Acronis Cyber Protect zapewni jednak najlepszą ciągłość biznesową, aby zapewnić Dostawcom Usług Zarządzalnych szybkie i skuteczne przywracanie danych, aplikacji i systemów.

Pomoc dla MSP w bezpiecznej pracy zdalnej w czasie COVID-19

Frma Acronis szybko opracowała całościowy zestaw funkcji Acronis Cyber Protect, tak, aby pomóc Dostawcom Usług Zarządzalnych i ich klientom w płynnym i bezpiecznym sprostaniu wyzwaniom współczesnych zdalnych środowisk pracy, w tym:

- w zakresie finansowym: Możliwość wstrzymania fakturowania dla klientów nieopłacających usugi przy jednoczesnym zachowaniu ich kopii zapasowych. Acronis urchomił finansowanie Acronis #CyberFit i promocje do 31 lipca 2020 r .; pakiet Acronis Cyber Protect dostępny jest bez dodatkowych opłat i bez naliczania opłat za Acronis Cyber Backup dla nowych klientów:

- w zakresie ochrony pracowników: Acronis zapewnił sterowanie głosowe oraz bezdotykowe sterowanie zdalnymi połączeniami dla użytkowników końcowych; Alerty bezpieczeństwa z centrów operacyjnych Acronis Cyber Protection związane z COVID-19

- w zakrsie urządzeń do pracy zdalnej i użytkowników: Acronis udostępnił domyślne szablony z bezpiecznymi planami ochrony urządzeń do pracy zdalnej; Natywna funkcja VPN; Bezpieczna synchronizacja plików, Integracja udostępniania, Zdalne czyszczenie danych.

Przemysł potrzebuje jednolitej, nowoczesnej ochrony cybernetycznej

„Tradycyjne rozwiązania do tworzenia kopii zapasowych są martwe, ponieważ nie są wystarczająco bezpieczne, a tradycyjne aplikacje antywirusowe nie chronią danych przed współczesnymi zagrożeniami cybernetycznymi. Starsze rozwiązania nie są już w stanie przeciwdziałać zagrożeniom, przed którymi stoją dzisiejsze firmy”- powiedział założyciel i dyrektor generalny Acronis Serguei „SB” Beloussov. „Dostawcy usług muszą oferować swoim klientom zintegrowaną ochronę cybernetyczną obejmującą wszystkie pięć wektorów ochrony cybernetycznej – pewność, dostępność, prywatność, autentyczność i bezpieczeństwo. Dzięki Acronis Cyber Protect dostawcy usług mogą dostarczać rozwiązania, które zapewniają, że ich klienci są #CyberFit i są gotowi stawić czoła nowym zagrożeniom dla swoich danych, aplikacji i systemów.”

Christophe Bertrand, starszy analityk w Enterprise Strategy Group, wyjaśnia: „Jak pokazują wyniki niedawnego badania wielu klientów ESG na temat krajobrazu MSP w 2020 r., firmy te rozpaczliwie potrzebują cyfrowej transformacji w najnowszą generację usługi ochrony cybernetycznej, zastępujące przestarzałe dotychczasowe rozwiązania nowoczesną, zintegrowaną ofertą. Zapewni to dostawcom usług niższe koszty z nowymi możliwościami zwiększania przychodów w połączeniu z najnowszymi rozwiązaniami cybernetycznymi z ulepszoną sztuczną inteligencją, klienci będą mogli odnieść sukces w 2020 r. i w latach następnych”.

Acronis Cyber Protect to demonstracja siły integracji. Co ważne: posiada jeden zunifikowany model licencjonowania, jednego agenta na endpoincie i wspólny backend, jedną konsolę zarządzania, jeden interfejs użytkownika oraz wysoki poziom integracji między usługami – współdzielenie danych i automatyzacja działań w celu znacznej poprawy bezpieczeństwa urządzeń końcowych i brzegowych.

„Unikalna integracja ochrony danych i bezpieczeństwa cybernetycznego opartej na sztucznej inteligencji z Acronis Cyber Protect umożliwia Ingram Micro Cloud zaspokojenie potrzeb w zakresie ochrony cybernetycznej dostawców usług, małych i średnich firm oraz obciążeń na najwyższym poziomie”, powiedział Tim Fitzgerald, Vice President, Cloud Channel Sales, Ingram Micro.

„Acronis jest jedną z wiodących firm w dziedzinie zintegrowanej ochrony danych i ochrony cybernetycznej” – powiedział Phil Goodwin, Phil Goodwin, Research Director, Infrastructure Systems, Platforms and Technologies Group, IDC – „Uważamy, że Acronis Cyber Protect jest jedną z najbardziej kompleksowych prób zapewnienia ochrony danych i bezpieczeństwa cybernetycznego”.

„Cieszymy się z wprowadzenia Acronis Cyber Protect” – powiedział Nick Keene, inżynier sprzedaży w Synapsys. – „To świetny produkt, a zunifikowany produkt z jednym agentem i interfejsem zrobi dużą różnicę na naszym rynku. Powinien to zmienić sposób gry.”

Plan działania Acronis Cyber Protect rozszerza dostępność Acronis Cyber Protect dla firm na całym świecie, a wydania lokalne będą dostępne w drugiej połowie 2020 r. Do tego czasu każdy klient może wykorzystać zalety Acronis Cyber Cloud jako usługi zarządzanej oferowanej przez MSP. Wersja rozwiązania przeznaczona dla klientów indywidualnych jest planowana do wydania w trzecim kwartale 2020 roku.

Dostępność i promocje

Odwiedź witrynę, aby zarejestrować się lub poprosić o w pełni funkcjonalny okres próbny.

Aby wesprzeć firmy podczas pandemii COVID-19, Acronis Cyber Protect jest dostępny dla wszystkich Dostawców Usług Zarządzalnych po tym samym koszcie co Acronis Cyber Backup Cloud do 31 lipca 2020 r.