Przez lata dostawcy usług zarządzanych (MSP) postrzegani byli jako zewnętrzne zespoły IT – pomocne, ale na uboczu. Dziś ich rola się zmienia. Wraz z rosnącą złożonością środowisk IT i coraz większym naciskiem na odporność cybernetyczną, MSP stają się kluczowymi graczami w strategiach bezpieczeństwa firm – nie tylko wykonawcami, ale pełnoprawnymi partnerami.

To nie jest kosmetyczna zmiana. To pełna transformacja modelu operacyjnego.

MSP na nowym kursie

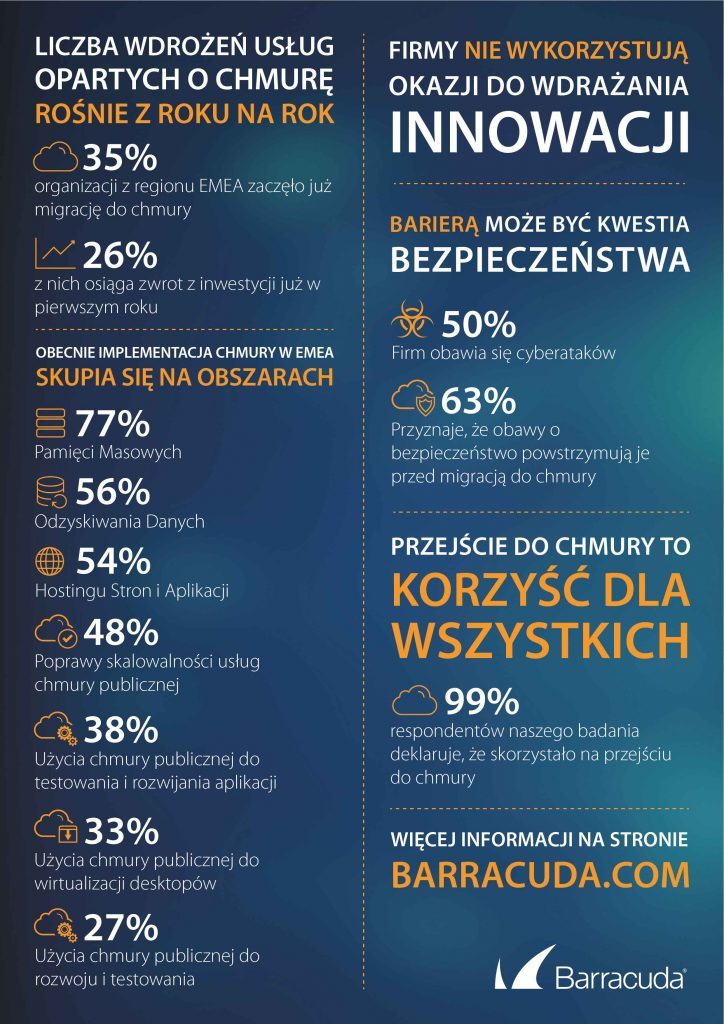

Zgodnie z raportem MSP Customer Insight Report 2025, przygotowanym przez Barracuda Networks we współpracy z Vanson Bourne, aż 73% organizacji na świecie korzysta już z usług MSP, a kolejne 23% aktywnie analizuje taką możliwość. Co istotne, zmienia się też profil klienta: z typowego sektora MŚP na średnie i większe firmy. W segmencie zatrudniającym od 1000 do 2000 pracowników aż 85% firm korzysta z MSP – więcej niż w grupie 50–100-osobowych przedsiębiorstw.

Za tą zmianą stoi przede wszystkim rosnąca fragmentacja środowisk bezpieczeństwa IT. Firmy coraz częściej korzystają z wielu narzędzi, platform i dostawców, które wymagają integracji, koordynacji i ciągłego nadzoru. MSP, które potrafią to zapewnić, zaczynają pełnić funkcję „dyrygenta” w złożonej orkiestrze technologicznej.

Z obsługi IT do strategicznego partnerstwa

Tradycyjna relacja typu „problem–reakcja” odchodzi w cień. Firmy oczekują dziś od MSP proaktywnego wsparcia – zarówno w codziennej ochronie, jak i w planowaniu długoterminowej strategii bezpieczeństwa. W regionie DACH 56% organizacji korzysta z usług MSP dostępnych 24/7. To już nie luksus – to konieczność.

Klienci szukają nie tylko reagowania na incydenty, ale wsparcia w rozwoju, skalowaniu i transformacji cyfrowej. W coraz większym stopniu oczekują, że MSP będą doradzać, które technologie wdrażać, jak optymalizować architekturę bezpieczeństwa i jak zapewnić zgodność z regulacjami.

W tej roli MSP muszą mówić językiem ryzyka, ciągłości operacyjnej i odporności – a nie tylko SLA i patch managementu.

Nowe wymagania: AI, zero-trust i ciągłość operacyjna

Rosnące oczekiwania przekładają się na konkretne kompetencje. MSP muszą dziś nie tylko znać podstawy cyberbezpieczeństwa, ale integrować zaawansowane rozwiązania oparte na sztucznej inteligencji, implementować architektury zero-trust, świadczyć usługi typu SOC, a także dostarczać analizy zagrożeń i testy penetracyjne.

W globalnej skali 39% firm wskazuje AI/ML jako jedną z najbardziej pożądanych kompetencji w usługach zarządzanych. W regionie DACH ten wskaźnik wynosi 37%. Równolegle rośnie zainteresowanie usługami typu threat intelligence, analizą ryzyka i planowaniem odporności.

To wszystko sprawia, że MSP coraz częściej konkurują nie tylko z innymi dostawcami IT, ale z firmami konsultingowymi, integratorami systemów i wewnętrznymi zespołami bezpieczeństwa dużych organizacji.

Nie wszyscy nadążają za zmianą

Transformacja MSP w strategicznych partnerów to duża szansa, ale i jeszcze większe wyzwanie. Organizacje są gotowe zapłacić więcej – aż 92% ankietowanych deklaruje, że zaakceptuje do 25% wyższe koszty usług MSP, o ile będą one odpowiadać na realne potrzeby biznesowe. Ale ten wzrost oczekiwań niesie ryzyko.

Firmy są coraz mniej skłonne tolerować braki w ofercie MSP – np. brak ciągłości działania, niską jakość reakcji kryzysowej czy nieumiejętność skalowania usług. W regionie DACH aż 50% badanych firm deklaruje, że brak wsparcia 24/7 byłby wystarczającym powodem do zmiany dostawcy.

W dodatku rośnie presja na to, by MSP same były odporne na zagrożenia – klienci oczekują, że partner IT sam spełnia standardy bezpieczeństwa, nie jest wektorem ataku i posiada transparentne procedury reagowania.

Współzarządzanie i ekosystemy – przyszłość usług zarządzanych

W odpowiedzi na zmieniające się potrzeby klientów, coraz więcej firm MSP stawia na model współzarządzania (co-managed services). W tym układzie usługodawca nie zastępuje całkowicie działu IT klienta, lecz działa jako jego rozszerzenie – dostarczając specjalistyczne kompetencje, narzędzia i skalowalność tam, gdzie są one potrzebne.

Ten model sprawdza się szczególnie w większych organizacjach, które chcą zachować strategiczną kontrolę nad IT, a jednocześnie zyskać dostęp do najnowszych technologii i kompetencji bez konieczności ich wewnętrznego budowania.

Z drugiej strony, vendorzy technologiczni coraz częściej rozwijają zintegrowane programy partnerskie dla MSP – oferując dostęp do platform typu XDR, narzędzi SIEM czy gotowych komponentów do usług SOC-as-a-Service. To sprawia, że MSP stają się częścią większego ekosystemu bezpieczeństwa, w którym kluczowe są interoperacyjność, czas reakcji i jakość danych o zagrożeniach.

MSP jako oś bezpieczeństwa cyfrowego biznesu

Transformacja MSP nie dzieje się w próżni. To odpowiedź na rosnącą presję biznesową: deficyt kadr, szybkie tempo cyfryzacji, nowe regulacje i coraz bardziej zaawansowane cyberzagrożenia.

Firmy nie chcą już mieć „kogoś od IT”. Potrzebują partnera, który rozumie ich ryzyka, potrafi zaprojektować odporną infrastrukturę i zadbać o ciągłość działania nawet w warunkach kryzysowych. MSP, które spełnią te oczekiwania, mogą zająć centralną pozycję w łańcuchu wartości usług IT i bezpieczeństwa.

Bardzo nas ucieszyła znakomita frekwencja na evencie. Przybyło prawie stu naszych kluczowych klientów, głównie z segmentu enterprise – dominowały przedsiębiorstwa z branż przemysłowej i handlowej. Kilkoro z naszych klientów zdecydowało się na uczestnictwo w roli prelegentów, opowiadając o efektywnych wdrożeniach Komputronik Biznes. Bardzo ciekawe było również wystąpienie Dariusza Piotrowskiego, Dyrektora Generalnego Dell EMC w Polsce. Dziękuję wszystkim uczestnikom konferencji. – powiedział Sebastian Pawłowski, Wiceprezes Zarządu, Komputronik Biznes Sp. z o.o.

Bardzo nas ucieszyła znakomita frekwencja na evencie. Przybyło prawie stu naszych kluczowych klientów, głównie z segmentu enterprise – dominowały przedsiębiorstwa z branż przemysłowej i handlowej. Kilkoro z naszych klientów zdecydowało się na uczestnictwo w roli prelegentów, opowiadając o efektywnych wdrożeniach Komputronik Biznes. Bardzo ciekawe było również wystąpienie Dariusza Piotrowskiego, Dyrektora Generalnego Dell EMC w Polsce. Dziękuję wszystkim uczestnikom konferencji. – powiedział Sebastian Pawłowski, Wiceprezes Zarządu, Komputronik Biznes Sp. z o.o. To była niezwykła przyjemność uczestniczyć w evencie Komputronik Biznes „Wyzwania IT”. Mnóstwo ciekawych prelekcji o trendach na rynku IT i prezentacje innowacyjnych rozwiązań spowodowały, że nie można było się nudzić. Ja również podzieliłem się z uczestnikami wiedzą o Data Center INEA SA. Mówiłem m.in. o tym, że razem z inżynierami Komputronik Biznes, bazując na infrastrukturze INEA i sprzęcie Dell EMC, zapewniamy innowacyjne rozwiązania dla klientów. – skomentował Samir Elhadi, Corporate Development Manager w INEA S.A.

To była niezwykła przyjemność uczestniczyć w evencie Komputronik Biznes „Wyzwania IT”. Mnóstwo ciekawych prelekcji o trendach na rynku IT i prezentacje innowacyjnych rozwiązań spowodowały, że nie można było się nudzić. Ja również podzieliłem się z uczestnikami wiedzą o Data Center INEA SA. Mówiłem m.in. o tym, że razem z inżynierami Komputronik Biznes, bazując na infrastrukturze INEA i sprzęcie Dell EMC, zapewniamy innowacyjne rozwiązania dla klientów. – skomentował Samir Elhadi, Corporate Development Manager w INEA S.A. Epson prezentuje inne spojrzenie na zagadnienia wydruku – stawiamy na technologię atramentową cechującą się niższymi kosztami zakupu i wydruku pojedynczej strony, co przekłada się na ekologiczność rozwiązań, zaś w przypadku projektorów nasza technologia 3LCD pozwala na wysoką jakość obrazu, żywe kolory. Bardzo dobrze rozwija się nasza współpraca z Komputronik Biznes, obserwujemy progres w wynikach finansowych, a przyszłość rysuje się również ciekawie, uczestniczymy w sporej liczbie projektów, których efekty pojawią się niebawem. – powiedział Robert Reszkowski, Business Sales Manager, Epson Europe B.V. sp. z o.o. oddział w Polsce

Epson prezentuje inne spojrzenie na zagadnienia wydruku – stawiamy na technologię atramentową cechującą się niższymi kosztami zakupu i wydruku pojedynczej strony, co przekłada się na ekologiczność rozwiązań, zaś w przypadku projektorów nasza technologia 3LCD pozwala na wysoką jakość obrazu, żywe kolory. Bardzo dobrze rozwija się nasza współpraca z Komputronik Biznes, obserwujemy progres w wynikach finansowych, a przyszłość rysuje się również ciekawie, uczestniczymy w sporej liczbie projektów, których efekty pojawią się niebawem. – powiedział Robert Reszkowski, Business Sales Manager, Epson Europe B.V. sp. z o.o. oddział w Polsce