W wyniku pandemii zmiany technologiczne, planowane w perspektywie lat, urzeczywistniły się w przeciągu miesięcy. Poza niewątpliwymi korzyściami, przeniesienie interakcji i znaczącej części pracy do domeny cyfrowej zwiększyło również ryzyko ataków hakerskich. W efekcie cyberbezpieczeństwo stało się jednym z największych współczesnych wyzwań. W opinii ekspertów EY w 2022 roku największe sprawdziany dla firm będą związane z nowymi strategiami cyberprzestępców, europejskimi dyrektywami Digital Operational Resiliance Act (DORA) oraz NIS2, zarządzaniem rozwojem sztucznej inteligencji oraz działaniami w chmurze w branżach szczególnie wrażliwych. Przykładowo DORA na poziomie unijnym ujednolica przepisy w zakresie cyfrowej odporności przedsiębiorstw działających w sektorze finansowym.

Dynamiczne przejście do modelu cyfrowego dotyczy wielu sektorów gospodarki. Widoczne jest nie tylko w handlu i usługach, ale także w transporcie lub przemyśle. Kolejnym etapem, już mocno widocznym, jest automatyzacja oraz masowe przetwarzanie dużej ilości danych. Ten proces sprzyja zwiększaniu ryzyka nadużyć ze strony cyberprzestępców. Jeszcze dwadzieścia lat temu przestój całego przedsiębiorstwa mogła wywołać praktycznie wyłącznie klęska żywiołowa. Dziś „wystarczy” atak hakerski.

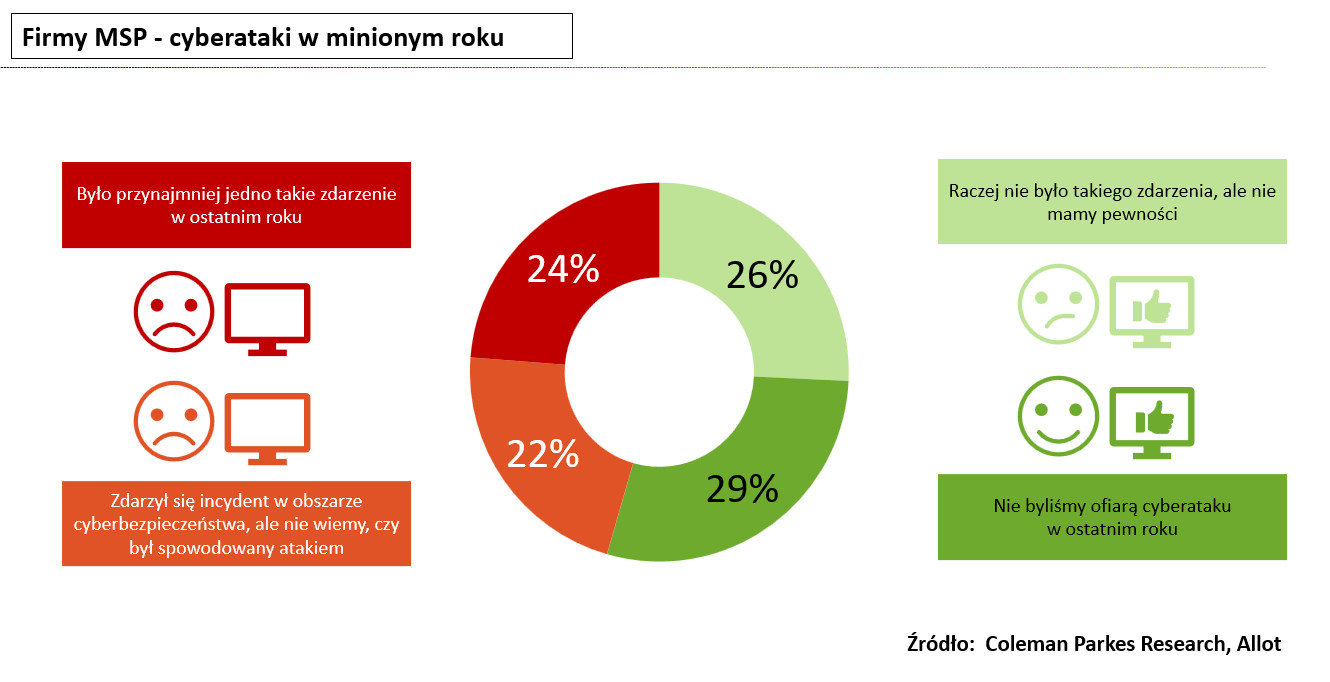

Najpopularniejsze obecnie działania cyberprzestępców polegają na wymuszeniu okupu za odszyfrowanie danych. Na tzw. atak ransomware mogą być narażone firmy z niemal każdego sektora. Zarówno metody działania, jak i narzędzia są uniwersalne. Nie wymagają żadnych specyficznych uprawnień ani działań po stronie atakowanego – wystarczy zwykła, dobrze znana socjotechnika. Przyczyn podatności można szukać w samej naturze ludzkiej, ale bardzo mocno przyczyniają się do niej niedostatki założeń oraz realizacji polityki bezpieczeństwa w firmach, a także problemy budżetowe i brak nacisku na szkolenie pracowników. Czynnikiem ryzyka w tym przypadku jest także nadmiernie przyspieszona cyfryzacja wymuszona przez pandemię, często realizowana bez wymaganego przygotowania. Z kolei ograniczenia budżetowe sprawiają, że wiele firm nie dysponuje narzędziami, które mogłyby zmniejszyć prawdopodobieństwo i znacząco zredukować skutki ataku.

Sytuacja jest tym poważniejsza, że wiele firm pozostaje niezwykle podatne na działania ze strony cyberprzestępców. Stanowi to „efekt uboczny” pandemii, w trakcie której przedsiębiorstwa z niemal każdej gałęzi gospodarki musiały znacząco przyspieszyć proces przechodzenia do świata wirtualnego. Dotyczy to nie tylko działań skierowanych bezpośrednio do klientów, ale również procesów wewnętrznych. Działo się to często kosztem zabezpieczenia swojej cyfrowej infrastruktury. Równocześnie rozwój tzw. kryptowalut znaczącą ułatwił hakerom ukrywanie dochodów z podejmowanych przez nich nielegalnych działań.

– Sukces cyfryzacji został natychmiast wykorzystany przez cyberprzestępców, którzy szybko dostosowali się do zmieniającej się rzeczywistości. Im więcej pośpiechu I aktywności w sieci, tym większe ryzyko ataku. Jeżeli dodamy do tego możliwości kryptowalut, takie jak np. zaawansowana anonimowość lub stosunkowa łatwość prania brudnych pieniędzy w transakcjach transgranicznych, to otrzymujemy w ten sposób idealny koktajl dla cyberprzestępców. Mają co atakować i z nielegalnego procederu potrafią czerpać korzyści – mówi Marcin Marciniak, Manager, Cyber Security Implementation, EY.

DORA, czyli operacyjna cyfrowa odporność

Digital Operational Resiliance Act (DORA) to dyrektywa Unii Europejskiej, która ma na celu ujednolicenie przepisów w zakresie cyfrowej odporności w krajach Wspólnoty. Regulacje, których finalna wersja powinna zostać opublikowana w pierwszym kwartale 2022 r., dotyczą sektora finansowego, ale jest on rozumiany bardzo szeroko. Obejmuje m.in. banki, ubezpieczycieli, przedsiębiorstwa inwestycyjne, ale także podmioty, z którymi ta gałąź gospodarki silnie współpracuje, takie jak firmy audytowe lub dostawcy rozwiązań informatycznych.

– Cyfrowa odporność operacyjna ma na celu zagwarantowanie ciągłości i utrzymanie jakości świadczonych usług w obliczu zakłóceń wpływających na technologie informacyjne i telekomunikacyjne firm. W uzasadnieniu rozporządzenia dotyczącego DORA stwierdzono, że dotychczasowe ramy regulacyjne na poziomie europejskim w obszarze zarządzania ryzykiem były fragmentaryczne lub wewnętrznie sprzeczne. Dobrym przykładem jest obowiązek notyfikacji incydentów cybernetycznych. Zgłaszanie ich przez podmioty finansowe często jest regulowane przez różne przepisy – np. NIS, PSD2, RODO – przez co sam proces bywa niejasny, wydłużony lub nieefektywny. Obecne rozproszenie przepisów nakłada więcej obowiązków na podmioty finansowe, wymaga od nich angażowania szerszych zasobów i skupiania się na regulacyjnej zgodności zamiast na bezpiecznym odzyskaniu kontroli oraz ochronie swojej działalności. DORA ma na celu harmonizację przepisów, zapewnienie łatwiejszej adaptacji do oczekiwanych wymagań i kontrolę nad ich wykonywaniem – mówi Jakub Walarus, Lider Zespołu Ryzyka Technologicznego w EY Polska.

Część organizacji może być przekonana, że założenia nowego rozporządzenia już sprawnie u nich funkcjonują. Jednak może to być złudne. DORA rzeczywiście dubluje niektóre obowiązki, ale nawet wtedy są one doprecyzowane np. w obszarze informowania o incydentach wynikających z KSC czy RODO. DORA ma to ujednolicić, usystematyzować i sprawić, by rozproszone obowiązki zaczęły obejmować cały sektor finansowy w spójnej formie. Zatem ich realizacja wymagać będzie zupełnie nowego spojrzenia.

Najważniejsza różnica dotyczy poszerzenia listy podmiotów. Do tej pory obowiązki związane z zapewnieniem cyberbezpieczeństwa w sektorze finansowym dotyczyły niemal wyłącznie banków. Zgodnie z dyrektywą, lista podmiotów ulegnie poszerzeniu np. o ubezpieczycieli. Wprowadzona zostanie również kontrola zewnętrznych dostawców, na których bardzo mocno polega cały sektor finansowy. W rezultacie szczególnego znaczenia nabiera kontrola z jakich rozwiązań instytucja finansowa korzysta i komu dane firmy oraz jej klientów są powierzane.

NIS2 – czyli dwa lata przed rewolucją

W grudniu 2020 roku Komisja Europejska przedstawiła nowy pakiet rozwiązań, którego częścią jest dyrektywa w sprawie środków na rzecz poprawy wspólnego poziomu cyberbezpieczeństwa, nazywana NIS2.

Propozycja KE wprowadza szereg zmian. Dyrektywą objęte zostaną zupełnie nowe branże takie jak, podmioty prowadzące działalność badawczo-rozwojową w zakresie produktów leczniczych, apteki, administracja publiczna, usługi pocztowe i kurierskie, gospodarowanie odpadami, a także produkcja i przetwarzanie żywności. Wiele z tych sektorów wcześniej nie miało obowiązków w zakresie cyberbezpieczeństwa i dlatego nie podejmowało działań w tym zakresie lub realizowało je w ograniczony sposób.

NIS2 wprowadzi także dodatkowe obowiązki dla podmiotów, m.in. konieczność zapewnienia ciągłości działania i zarządzania kryzysowego, zapewnienie bezpieczeństwa łańcucha dostaw, obowiązek testowania procedur i audytów, a także konieczność wykorzystywania kryptografii i szyfrowania danych. Niewypełnienie obowiązków będzie skutkować bardzo wysokimi karami finansowymi — co najmniej 10 mln euro lub 2% całkowitego rocznego światowego obrotu przedsiębiorstwa.

Razem z wprowadzonymi wymaganiami, wzrasta również zakres uprawnień organów kontrolnych i nadzorczych (organów właściwych ds. cyberbezpieczeństwa). Będą one miały możliwość podejmowania działań w zakresie m.in. kontroli na miejscu i nadzór zewnętrzny (również wyrywkowy), występowanie z wnioskiem o udzielenie informacji uważanych za niezbędne do oceny środków bezpieczeństwa lub wyznaczenie inspektora, który przez jakiś czas będzie monitorował ich realizację.

– Obowiązki wprowadzane przez NIS 2 będą dużym wyzwaniem dla większości sektorów i dlatego warto rozpocząć przygotowania już teraz. Obowiązki związane z raportowaniem nie tylko incydentów, ale także zagrożeń oraz o wiele wyższe kary finansowe i osobowa odpowiedzialność członków zarządów za niewypełnienie zapisów to duże zmiany. NIS 2 wprowadzi nie tylko wyższy poziom bezpieczeństwa teleinformatycznego, ale także o wiele silniejszy nadzór państwa. Szacujemy, że przepisy wejdą w życie na przestrzeni kolejnych dwóch lat, jednak skala planowanych zmian jest tak znacząca że przygotowania należy rozpocząć jak najszybciej – komentuje dr Magdalena Wrzosek, Senior Consultant, Cyber Security & Technology, EY Polska.

Sztuczna inteligencja – zagrożenia związane ze zmianami regulacyjnymi

Popularność rozwiązań opartych na sztucznej inteligencji zwiększa się błyskawicznie. Z jednej strony technologia ta stwarza ogromne korzyści i możliwości, z drugiej – wiążą się z nią ryzyka, którym należy zapobiegać poprzez wdrożenie odpowiednich mechanizmów kontrolnych. W zakresie zgodności z prawem należy mieć na uwadze podejście regulacyjne, w szczególności przygotowywane obecnie przepisy w Unii Europejskiej.

W kwietniu 2021 roku opublikowano projekt rozporządzenia – tzw. Akt o Sztucznej Inteligencji. W projekcie pojawia się pierwsza prawna definicja sztucznej inteligencji, wyznaczająca ramy do jakich systemów będą miały zastosowanie przepisy. Przedstawiony jest także katalog zakazanych praktyk. Definicję i zakres stosowania będą mogły być aktualizowane przez Komisję Europejską o nowe technologie i praktyki w miarę rozwoju technologicznego. Rozporządzenie to będzie pierwszym tego typu unijnym, kompleksowym aktem prawnym regulującym sztuczną inteligencję.

Podejście regulacyjne UE sprowadza się do określenia minimalnych wymogów niezbędnych do zapobiegania ryzykom i problemom związanym ze sztuczną inteligencją bez nadmiernego ograniczenia i utrudniania rozwoju technologii, a także bez kreowania nieuzasadnionych kosztów po stronie dostawców i użytkowników systemu. Ogólna zasada zakłada stopniowanie restrykcji zależnie od ryzyka – im większe ryzyko tym bardziej rygorystyczne wymagania. Systemy wysokiego ryzyka objęte będą dodatkowymi obostrzeniami takimi jak: obowiązek sporządzenia szczegółowej dokumentacji, konieczność stosowania odpowiednich praktyk związanych z zarządzaniem danymi, obowiązek dokonywania oceny ryzyka, wymóg rejestrowania zdarzeń czy zapewnienia nadzoru człowieka.

Projekt rozporządzenia określa także środki nadzorcze, które odpowiednie organy będą mogły wykorzystywać do oceny, czy systemy są zgodne z rozporządzeniem oraz kary, które organy te będą nakładać na podmioty za stosowanie praktyk niezgodnych z przepisami rozporządzenia. Środki te będą dotkliwe – organy nadzorcze będą mogły żądać pełnego dostępu do danych (w tym kodu źródłowego) oraz pełnej dokumentacji. Dozwolona będzie również ocena systemu sztucznej inteligencji, a także nakładanie obowiązku podjęcia działań naprawczych. Organy nadzorcze będą mogły nawet zakazać lub ograniczyć stosowanie systemu stwarzającego ryzyko, który nie spełnia wymogów określonych w rozporządzeniu. Kary finansowe będą sięgać nawet 30 milionów euro lub 6 % rocznego, światowego obrotu.

– Sztuczna inteligencja może przyczynić się do globalnego skoku cywilizacyjnego na miarę czwartej rewolucji przemysłowej. Z drugiej strony z tą technologią związane są nowe ryzyka np. skłonność do podejmowania decyzji dyskryminacyjnych. Dostrzegając te zagrożenia oraz mając na celu rozwój etycznej sztucznej inteligencji w Europie, Komisja Europejska przygotowała projekt rozporządzenia unijnego, które ma uregulować stosowanie systemów stwarzających najwyższe i wysokie ryzyko. Rozporządzenie to będzie pierwszym unijnym aktem prawnym regulującym sztuczną inteligencję, przy czym akt ten będzie miał wpływ nie tylko na dostawców i użytkowników z Unii Europejskiej, ale również na dostawców i użytkowników z państw trzecich – mówi Maciej Bisch Adwokat, Kancelaria EY Law.

Czy compliance-by-design = compliance-by-default?

Usługi chmurowe umożliwiają dynamiczny rozwój organizacji w ważnych sektorach gospodarki. W polskich realiach najbardziej zaawansowany jest sektor usług finansowych. Opublikowany w styczniu 2020 roku komunikat Chmurowy Komisji Nadzoru Finansowego wskazuje w jaki sposób wdrożyć chmurę w tej branży od strony regulacyjnej, aby zapewnić bezpieczeństwo podczas korzystania z tej technologii.

Komunikat Chmurowy jest neutralny technologicznie, czyli nie wskazuje wprost, jakie rozwiązania technologiczne mają być przyjęte, a także – poza wyjątkami – nie określa standardów bezpieczeństwa. Przenosi obowiązek podejmowania decyzji dotyczących bezpieczeństwa na podmiot regulowany, ale decyzje te muszą być oparte na wynikach analizy ryzyka. Pierwszym krokiem przy wdrażaniu rozwiązań opartych na usługach chmurowych jest przeprowadzenie analizy luki, czyli sprawdzenie w jakim stopniu organizacja działa w zgodzie z regulacjami. Następnym działaniem jest sporządzenie strategii chmurowej. Ten zaawansowany dokument stwarza ramy koncepcyjne dla całego procesu. Utworzona w ten sposób swoista „mapa drogowa dla projektu” ma brać pod uwagę strategię biznesową, IT oraz bezpieczeństwa. Dodatkowo Komunikat Chmurowy wprowadził obowiązek ciągłego monitorowania i testowania wykorzystywanej usługi.

Inne gałęzie gospodarki otwierają się na tego rodzaju rozwiązania, co widać zwłaszcza w obszarze energetycznym. Tę potrzebę dostrzegł także prawodawca. W efekcie, we wrześniu 2021 roku, Ministerstwo Klimatu i Środowiska opublikowało rekomendacje w zakresie cyberbezpieczeństwa w sektorze energetycznym.

Strategię bezpieczeństwa rozwiązań chmurowych można opracować z użyciem podejścia top-down, które oznacza stworzenie ram wymagań bezpieczeństwa o generalnym charakterze, niezwiązanych z konkretną technologią. Opracowane ramy będą odzwierciedlać wymagania bezpieczeństwa przypisane do właściwych informacji. Na tej podstawie tworzy się następnie założenia bezpieczeństwa — zestaw minimalnych wymagań, które dana technologia musi spełnić. Są one opracowywane dla kolejnych usług lub całych rozwiązań chmurowych.

Założenia bezpieczeństwa zależą od modelu, w którym są świadczone usługi chmurowe. Wyróżniamy trzy podstawowe modele: IaaS (Infrastructure as a Service), PaaS (Platform as a Service) oraz SaaS (Software as a Service). Różnią się one sposobem wykorzystywania, a zatem także podziałem odpowiedzialności między dostawcę usług chmurowych a klienta, który na podstawie umowy będzie z tych usług korzystać. Bardzo ważnym obszarem związanym z bezpieczeństwem chmury, jest również ochrona kryptograficzna, obejmująca szyfrowanie informacji, procedury zarządzania kluczami szyfrującymi, ustalenie poziomów dostępów, zarządzanie cyklem życia algorytmów szyfrujących.

Wdrożenie chmurowe jest interdyscyplinarnym procesem, w którym można wskazać dwa różne podejścia. Pierwszym jest Compliance-by-design, kiedy o zgodności z regulacjami myśli się od samego początku procesu wdrożenia, już na etapie planowania. Drugim jest Compliance-by-default, czyli założenie, że działania będą zgodne z regulacjami – bez wyłączeń – przez cały czas wdrożenia i eksploatacji.

– Tradycyjne podejście do bezpieczeństwa nie jest wystarczająco skuteczne w przypadku środowisk chmurowych, w tym szczególnie hybrydowych. Dzieje się tak dlatego, że nie ma tu jasno określonej granicy sieci, którą należy chronić. Obsługiwane ręcznie narzędzia do zarządzania bezpieczeństwem stały się zbyt mało efektywne w stosunku do rosnącego zakresu działania organizacji, a do tego brak centralizacji ogranicza poziom widoczności zasobów chmurowych potrzebny organizacjom do monitorowania, co dzieje się w ich sieciach – podsumowuje Michał Jasiorkowski, Manager, Cyber Security Compliance, EY Polska.