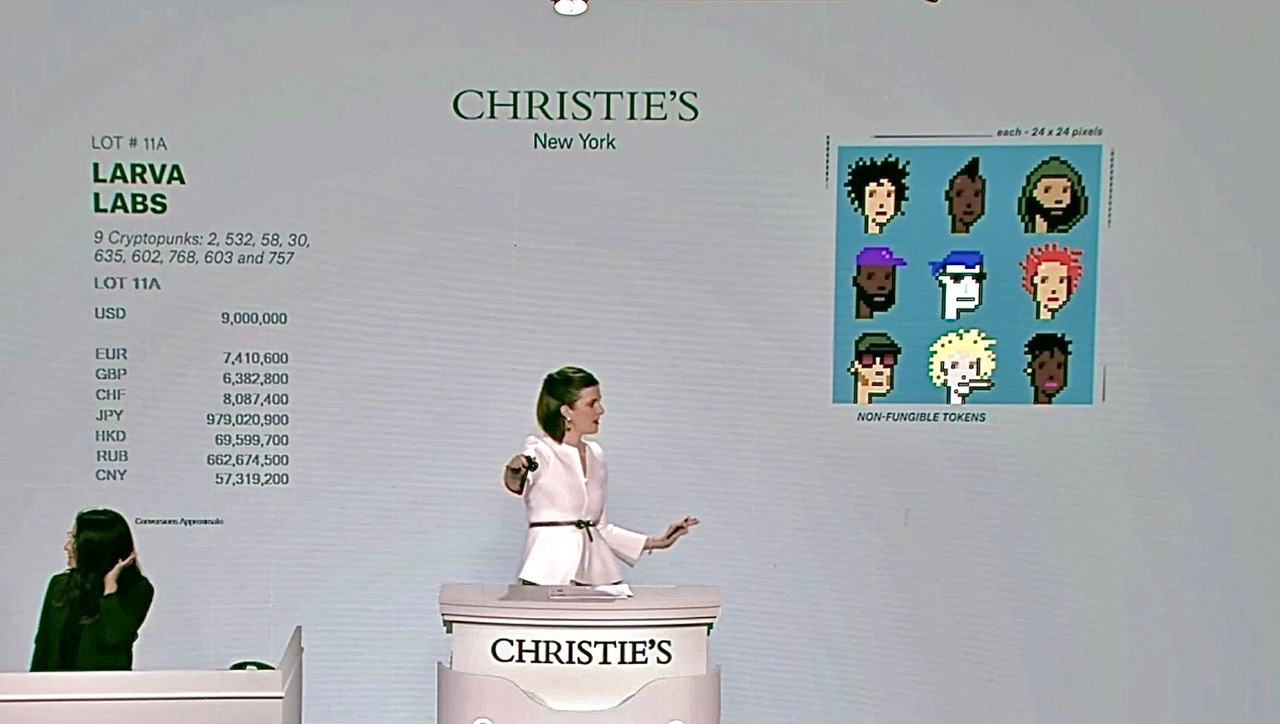

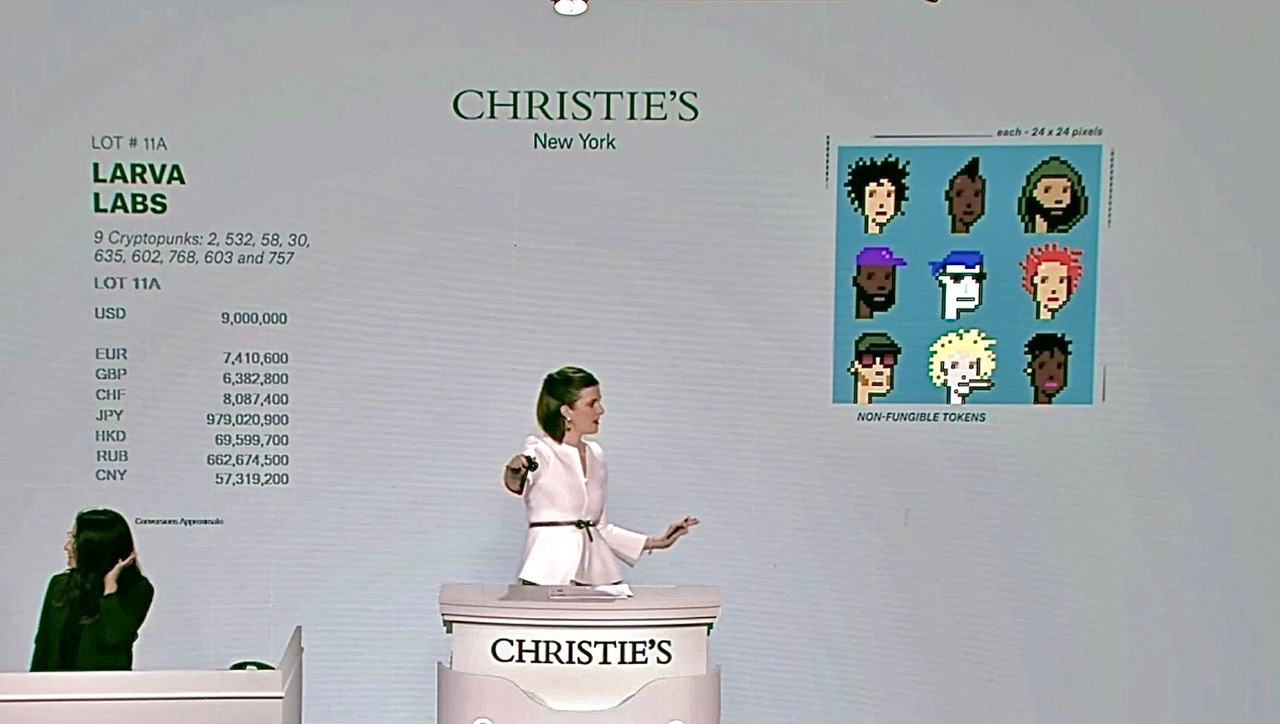

Okazuje się, że można kupić coś, co nie istnieje lub inaczej ujmując, znajduje się wyłącznie w świecie wirtualnym. W marcu br. cyfrowy obrazek JPEG został sprzedany za blisko 70 mln dol., a aukcje w Christie’s obserwowało w sieci 20 mln ludzi. Ten nowy sektor dóbr cyfrowych stale rośnie. Jak obliczył JP Morgan rynek NFT jest już wart ponad 7 mld dol. Dla przykładu, niewymienialny token, czyli NFT, pozwala kupować m.in.: wirtualne nieruchomości, obrazy, przedmioty w grach, nazwy domen czy nawet cyber zwierzaki. A to wszystko jest dopiero początkiem możliwości jego stosowania. Z pewnością barwnym przypadkiem użycia NFT są CryptoKittiesi. To stworzona w 2017 r. gra oparta o technologię blockchain. „Kryptokotki” to cyfrowe reprezentacje kotów z unikalnymi identyfikatorami na platformie Ethereum. Gra oferuje swoim użytkownikom hodowanie kotków, które można następnie łączyć w pary i rozmnażać, każdy jest wyjątkowy i ma swoją cenę. Rozmnażają się między sobą i wydają nowe potomstwo, które ma inne cechy i wartości w porównaniu z rodzicami. W ciągu kilku krótkich tygodni od uruchomienia, „kryptokotki” zgromadziły fanów, którzy wydali 20 mln dol. na ich zakup, karmienie i pielęgnowanie. Niektórzy entuzjaści wydali na to nawet 100 tys. dol. W grudniu 2017 r. po premierze gry pierwszy wirtualny kotek został sprzedany za ponad 110 tys. dol. W rok po premierze w rozwój projektu zainwestowali giganci, jak Samsung czy Google oraz mniejsi inwestorzy prywatni, a CryptoKitties osiągnęło kamień milowy wyhodowując 1 milion kotów, a zarazem przekroczyło ponad 3 miliony transakcji na swoich smart kontraktach. Wkrótce projekt znalazł wielu naśladowców, dla przykładu Crypt-oink to powstała w 2018 roku, pierwsza japońska gra symulacyjna opierająca się na technologii blockchain. Pozwala ona użytkownikom na zakup przypominających świnki postaci o nazwie “Crypton”, które można trenować, ulepszać, a także wystawiać w wyścigach. Świnki można także łączyć w pary i tym sposobem tworzyć ich unikalne potomstwo. Jednak to CryptoPunkom powszechnie przypisuje się początek szaleństwa NFT w 2021 roku, wraz z innymi wczesnymi projektami, w tym CryptoKitties, Bored Ape Yacht Club i słynną rekordową ceną z cyfrowy obraz Beeple – Everydays: The First 5000 Days. Projekt został uruchomiony w 2017 r. przez studio Larva Labs, czyli dwuosobowy zespół składający się z kanadyjskich programistów Matta Halla i Johna Watkinsona. Istnieje 10 tys. unikalnych CryptoPunków (6039 mężczyzn i 3840 kobiet), z których wszystkie są cyfrowo ograniczone dzięki wykorzystaniu technologii blockchain. Każda z nich została wygenerowana algorytmicznie za pomocą kodu komputerowego, a zatem nie ma dwóch identycznych postaci, a niektóre cechy są rzadsze niż inne. Zostały pierwotnie wydane za darmo i każdy, kto ma portfel Ethereum, może je odebrać. Jedynym kosztem uzyskania CryptoPunk podczas ich początkowego wydania były opłaty Ethereum (ETH), które w tamtym czasie były znikome ze względu na niewielkie wykorzystanie zarówno łańcucha bloków Ethereum, jak i niewielką wiedzę na temat projektu. 10 marca 2017 r. CryptoPunk #7804 został sprzedany za 7,6 mln dol., a dzień później CryptoPunk #3100 znalazł kolejnego nabywcę za 7,67 mln dol, zaś w czerwcu b.r. CryptoPunk #7523 został sprzedany na aukcji w Sotheby’s za 11,7 mln dol. Natomiast w maju b.r. dom aukcyjny Christie’s w Nowym Jorku, sprzedał kolekcje dziewięciu CryptoPunków za kwotę 16,9 mln dol. Obecnie, ze względu na swoją rzadkość i ekskluzywność, są często używane jako symbol statusu w społecznościach kryptowalut, a także przynoszą wyższe ceny na otwartym rynku i trafiają do domów aukcyjnych. Jak obliczono, w tym roku kapitalizacja rynkowa wszystkich kryptowalut wyniosła 3 bilionów dol.  Inny przykład to kolekcja Rare Pepe, która jest rodzajem sztuki krypto tworzonej przez różnych artystów na całym świecie w latach 2016 – 2018, na podstawie komiksu Matta Furie pt. Boy’s Club z 2005 r. i sprzedawane jako NFT. Pepe the Frog to rysunkowa zielona żaba. W 2015 r. podzbiór memów Pepe zaczął być określany jako „rzadki Pepes”, co ogólnie oznacza, że artysta wcześniej nie pokazał mema publicznie. W kwietniu tego samego roku kolekcja rzadkich obrazów Pepe została wystawiona na eBayu, gdzie osiągnęła cenę 99 166 USD, zanim została usunięta z serwisu. „Rare Pepe Wallet” to internetowy, zaszyfrowany portfel opracowany, aby umożliwić użytkownikom kupowanie, sprzedawanie i przechowywanie rzadkich Pepe za pomocą środka wymiany o nazwie PepeCash. Zamknięty w 2018 r. „Rare Pepe Directory” był katalogiem stworzonym do zapisywania wszystkich znanych rzadkich Pepe, ze szczegółowymi wytycznymi dotyczącymi przesyłania zdjęć. 26 października 2021 r. rzadki Pepe PEPENOPOULOS został sprzedany na aukcji Sotheby’s za 3,6 mln dol. Natomiast w grudniu 2017 r. opublikowano wykorzystując grafikę pobraną od clipartów EtherRocks. To różnokolorowe skały i jest ich łącznie sto. Na przełomie sierpnia i września b.r. sprzedano trzy z nich kolejno za 2,268; 2,607 i 2,872 mln dol. Kolejny czwarty Etherrock został sprzedany za 1,9 mln dol., a najwyższa do tej pory cena za wirtualną skałę wyniosła prawie 3,8 mln dol. i została osiągnięta w październiku 2021 r. Nawet Tweety nie oparły się trendowi monetyzacji zasobów cyfrowych. Pierwszy tweet założyciela Twittera, Jacka Dorseya, został sprzedany za 2,9 mln dol. biznesmenowi z Malezji. Elon Musk stworzył tweeta, tzw. „piosenkę o NFT “, którego chciał sprzedać na dedykowanej do tego platformie v.cent w marcu b.r. Biznesmen otrzymał oferty sięgające 1,1 mln dol., zanim zdecydował się anulować sprzedaż. Takie przykłady można mnożyć.

Inny przykład to kolekcja Rare Pepe, która jest rodzajem sztuki krypto tworzonej przez różnych artystów na całym świecie w latach 2016 – 2018, na podstawie komiksu Matta Furie pt. Boy’s Club z 2005 r. i sprzedawane jako NFT. Pepe the Frog to rysunkowa zielona żaba. W 2015 r. podzbiór memów Pepe zaczął być określany jako „rzadki Pepes”, co ogólnie oznacza, że artysta wcześniej nie pokazał mema publicznie. W kwietniu tego samego roku kolekcja rzadkich obrazów Pepe została wystawiona na eBayu, gdzie osiągnęła cenę 99 166 USD, zanim została usunięta z serwisu. „Rare Pepe Wallet” to internetowy, zaszyfrowany portfel opracowany, aby umożliwić użytkownikom kupowanie, sprzedawanie i przechowywanie rzadkich Pepe za pomocą środka wymiany o nazwie PepeCash. Zamknięty w 2018 r. „Rare Pepe Directory” był katalogiem stworzonym do zapisywania wszystkich znanych rzadkich Pepe, ze szczegółowymi wytycznymi dotyczącymi przesyłania zdjęć. 26 października 2021 r. rzadki Pepe PEPENOPOULOS został sprzedany na aukcji Sotheby’s za 3,6 mln dol. Natomiast w grudniu 2017 r. opublikowano wykorzystując grafikę pobraną od clipartów EtherRocks. To różnokolorowe skały i jest ich łącznie sto. Na przełomie sierpnia i września b.r. sprzedano trzy z nich kolejno za 2,268; 2,607 i 2,872 mln dol. Kolejny czwarty Etherrock został sprzedany za 1,9 mln dol., a najwyższa do tej pory cena za wirtualną skałę wyniosła prawie 3,8 mln dol. i została osiągnięta w październiku 2021 r. Nawet Tweety nie oparły się trendowi monetyzacji zasobów cyfrowych. Pierwszy tweet założyciela Twittera, Jacka Dorseya, został sprzedany za 2,9 mln dol. biznesmenowi z Malezji. Elon Musk stworzył tweeta, tzw. „piosenkę o NFT “, którego chciał sprzedać na dedykowanej do tego platformie v.cent w marcu b.r. Biznesmen otrzymał oferty sięgające 1,1 mln dol., zanim zdecydował się anulować sprzedaż. Takie przykłady można mnożyć.

Pierwszy milion

Wirtualny świat stale rośnie, to co jeszcze kilka lat temu wydawało się nierealna przyszłością z filmów science fiction wchodzi do powszechnego użytku. Cyfrowa rzeczywistość od lat jest wymienialna na prawdziwą walutę. Choćby w grach i aplikacjach, gdzie można nabywać funkcjonalności czy dobra wirtualne. Pamiętnym prekursorem tego zjawiska była strona internetowa stworzona w 2005 r. przez Alexa Tewa, studenta w Wiltshire, w Anglii – The Million Dollar Homepage. To jedna strona główna, która zawiera milion pikseli podzielonych na obszary po 10 × 10 pikseli. Powierzchnia była sprzedawana jako miejsce reklamy kupującego w formie prostego obrazka. Koszt takiego obszaru to sto dol. za blok wielkości 10 × 10 pikseli. Na wykupionej powierzchni wyświetla się malutki obrazek, który jest zarazem URL do wybranej strony, a po najechaniu na niego kursorem myszy pokazuje się slogan reklamowy, zdefiniowany przez kupującego. W ten sposób cała przestrzeń na stronie została sprzedana, przynosząc milion dolarów przychodu dla twórcy. Rok po starcie, ostatnie 1000 pikseli zostało wystawione na eBay. Aukcja zakończyła się w styczniu 2006 r. ze zwycięską ofertą w wysokości 38,1 tys. dol. Łączny zysk Tewa wyniósł 1 mil 37,1 tys. dol. Strona była inspiracją dla wielu podobnych serwisów reklamowych. Żaden jednak nie powtórzył jego sukcesu. Aż prosi się o współczesną kontynuację tej koncepcji, która w oparciu o NFT pozwala na sprzedanie cyfrowego dzieła sztuki w kawałkach, np. podzielonych pikseli, co daje możliwość zebrania kapitału od wielu odbiorców i potem ciągłego obrotu wartości jego części, jak giełdowymi akcjami. Prawa autorskie mogą pozostać własnością artysty. W ten sposób można dokonywać też performance, gdzie fizyczne działo ulegnie dematerializacja fizycznej z przejściem do świata wirtualnego.

Polski debiut w wielkim stylu

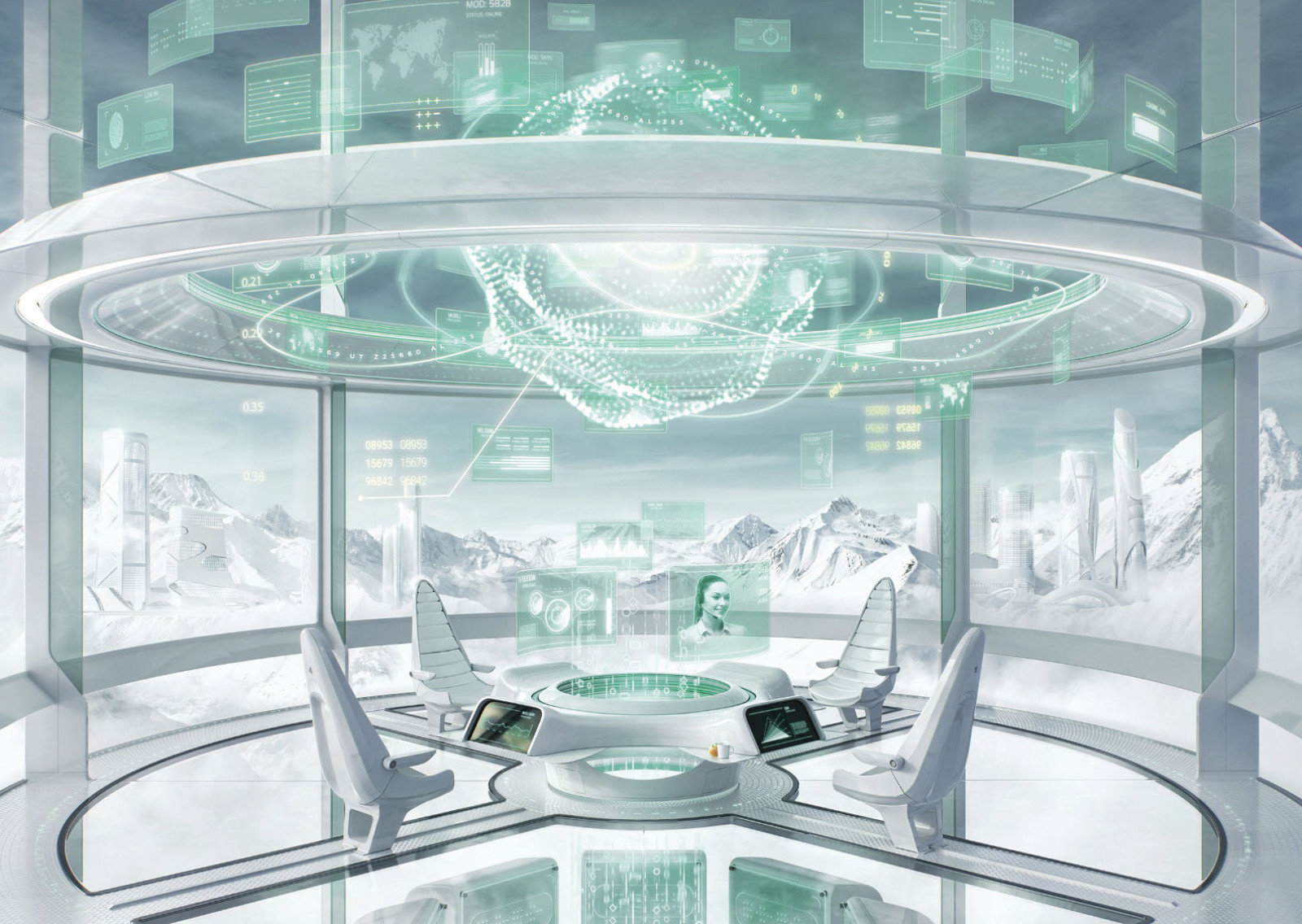

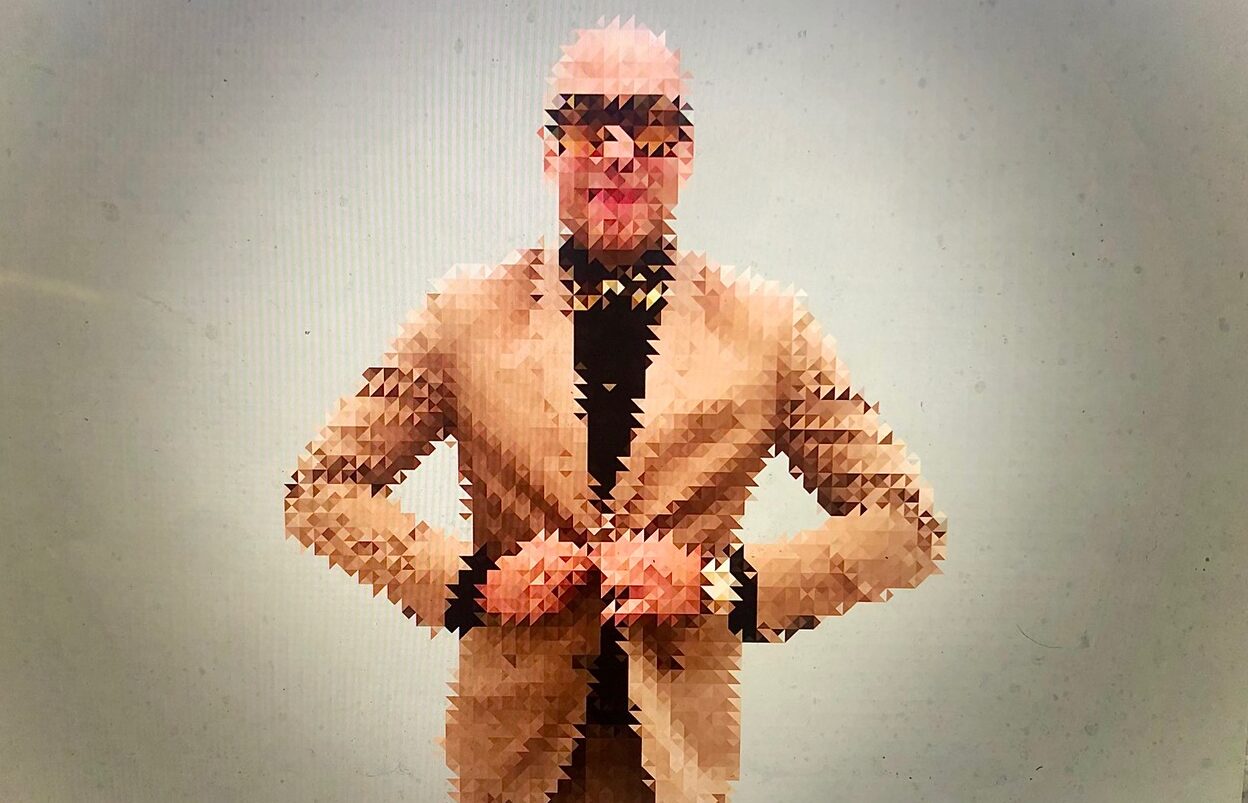

W świetle jupiterów i tłumnie obserwowane przez media NFT zawitało również do naszego kraju. Pod koniec października b.r. na 18. Warszawskich Targach Sztuki ogłoszono wyniki pierwszej trwającej trzy dni aukcji internetowej w Polsce tokenu NFT. Złożono w niej 79 ofert, a rzeźba znanego polskiego artysty Tomasza Górnickiego została sprzedana z opłatą aukcyjną za 312 tys. 700 zł. Artysta często instaluje swoje dzieła w przestrzeni miejskiej w celu wywołania spontanicznych reakcji przechodniów. Licytowany cyfrowy model 3D stworzony na podstawie oryginalnej rzeźby „Fortune” uzyskał aż 62-krotne przebicie ceny wywoławczej. Cyfrowy obiekt jest kompatybilny z Metaverse. To rodzaj domyślnej pętli Internetu, obsługującej trwałe wirtualne środowiska online 3D za pomocą komputerów osobistych, a także zestawów do rzeczywistości wirtualnej i rozszerzonej. Tym samym, nabywca tokenu będzie mógł w pełni korzystać z cyfrowej prezentacji jego obiektu w wirtualnych galeriach, grach i szeroko pojętym środowisku Metaverse. Szacuje się, że wartość fizycznej rzeźby, czyli odlewu z brązu o wysokości 70 cm, który można było zobaczyć na stoisku Artinfo.pl w czasie targów to 35 tys. zł. Sama rzeźba z brązu zostanie przekazana na stałe do zbiorów Muzeum Śląskiego w Katowicach. Tym samym przestanie funkcjonować na komercyjnym rynku dzieł sztuki. Pozostanie na nim wyłącznie token NFT. Tomasz Górnicki to 35 letni artysta, w roku 2010 uzyskał dyplom z wyróżnieniem w pracowni profesora Janusza Antoniego Pastwy na Wydziale Rzeźby Akademii Sztuk Pięknych w Warszawie. Jest współzałożycielem artystycznego kolektywu Iron Oxide. Jego twórczość artystyczna obejmuje głównie rzeźby i instalacje z brązu, stali, kamienia oraz betonu. Prace Górnickiego były wystawiane w Polsce, Stanach Zjednoczonych, Wielkiej Brytanii, Niemczech, Belgii oraz na Islandii. Natomiast na początku grudnia b.r. odbyła się inicjalna aukcja digital-u w Desa Unicum, który stał się pierwszym domem aukcyjnym w Europie środkowo-wschodniej oferującym cyfrowe dzieła z tokenami. Łącznie „Op-art i Abstrakcja Geometryczna” oraz „Pop-art, Popkultura, Postmodernizm” przyniosły obrót wynoszący 17,6 mln zł. W ich ramach, po raz pierwszy w Polsce podczas aukcji na żywo sprzedane zostało dzieło NFT – była to praca Pawła Kowalewskiego „Dlaczego jest raczej coś niż nic” sprzedana łącznie z opłatami za 552 tys. zł. Obraz został namalowany w 1986 r., jednak jedenaście lat później dzieło uległo zniszczeniu podczas powodzi. Nawet warszawska Giełda Papierów Wartościowych chce tokenizować sztukę. W październiku b.r. GPW oraz Artinfo.pl podpisały memorandum o partnerstwie, w ramach którego powstaną ramy biznesowe umożliwiające tokenizację dzieł sztuki, a w szczególności obrazów. Poznaliśmy też inny projekt GPW, w ramach którego inwestorzy mają otrzymać możliwość kupowania tokenów na srebro. Partnerem tego przedsięwzięcia jest KGHM, jeden z największych producentów tego metalu szlachetnego na świecie. Zaangażowanie GPW świadczy o rosnącym zainteresowaniu sektorem NFT wśród największych instytucji finansowych w Polsce.

Nowe możliwości

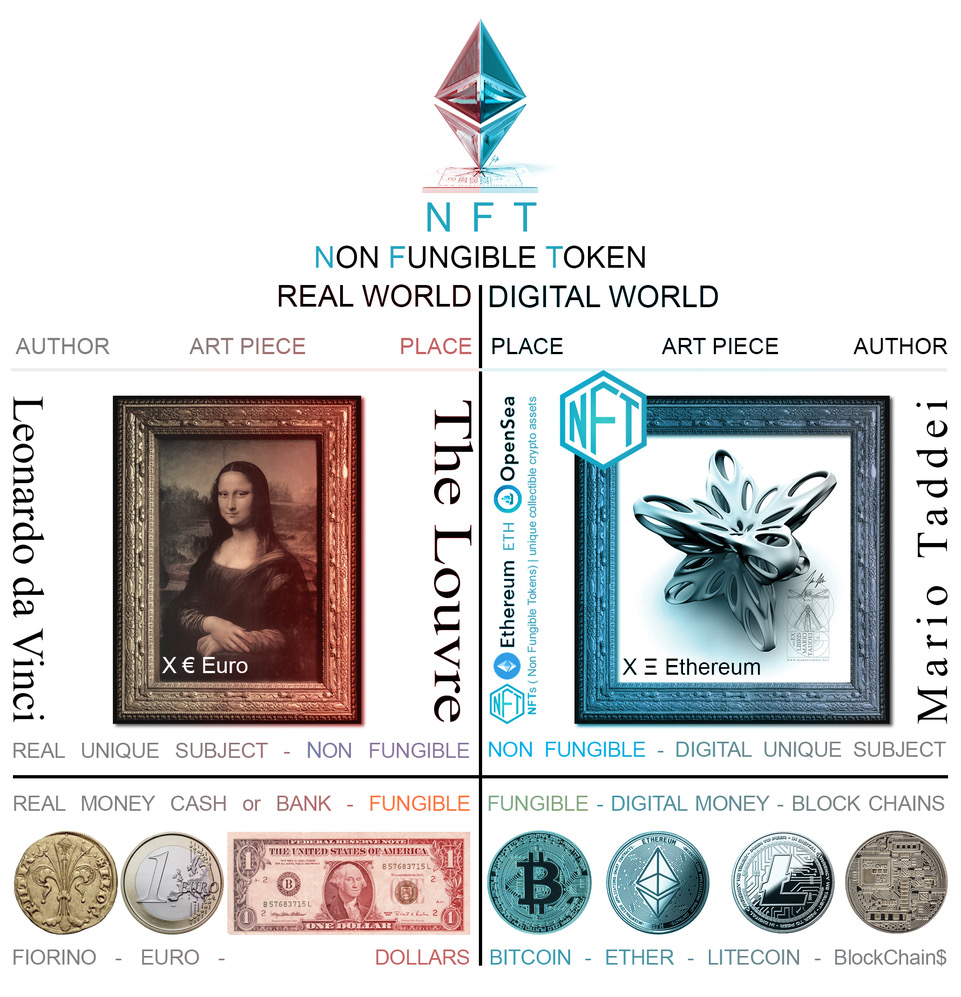

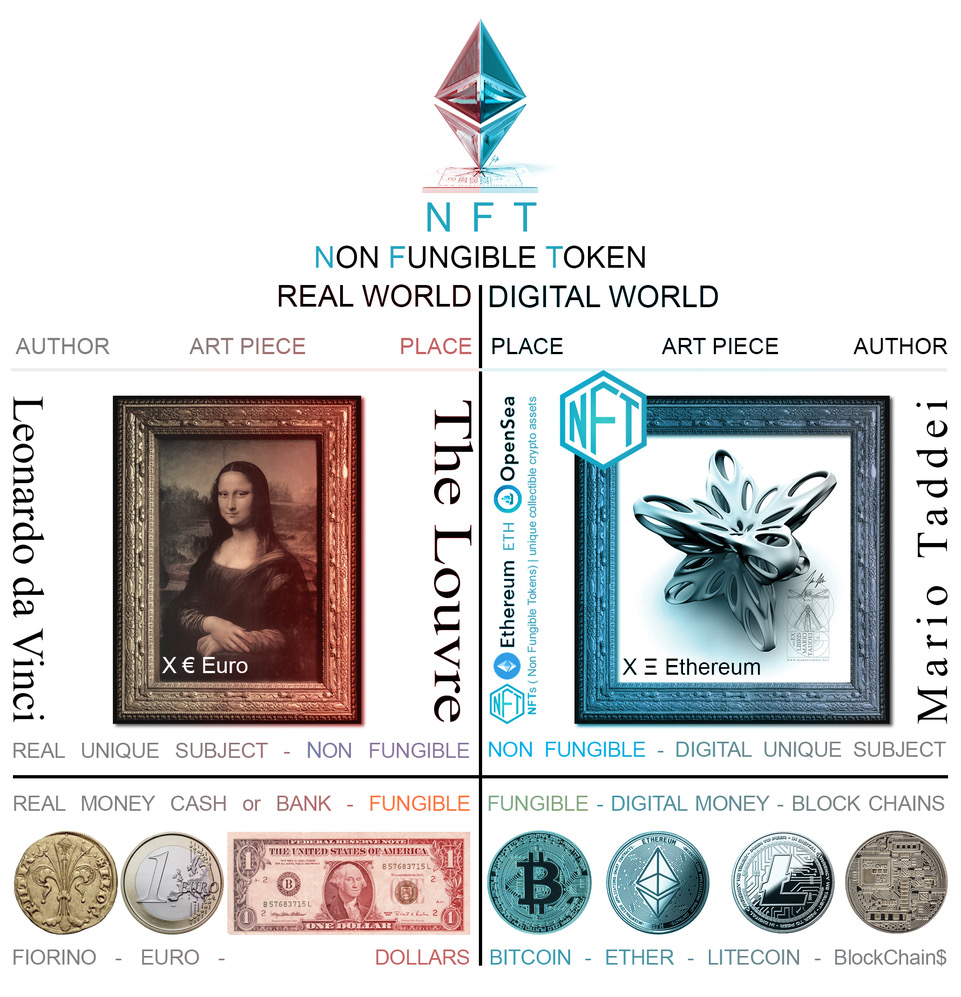

NFT to zupełnie nowa klasa aktywów wzbudzająca odmienne emocje do ekscytacji, po głęboki sceptycyzm. Wiele osób zastanawia się, jak tokeny w Internecie mogą być w ogóle warte pieniędzy — zwłaszcza, gdy wiele z nich reprezentuje po prostu „własność” obrazu lub animacji online, których kopię można w zasadzie pobrać za darmo. W przeciwieństwie do kryptowalut, takich jak Bitcoin czy Ethereum tokeny NFT nie są wzajemnie wymienne. Wprowadzenie technologii blockchain, na której zbudowano sukces kryptowalut, eliminuje pośredników z procesu zakupu i pozwala łatwo sfinalizować transakcje oraz rozliczyć prowizję. Daje także powszechny i prosty dostęp masowym inwestorom z całego świata. Zapewnia ona otwartą księgę rejestrującą transakcje, przy jednoczesnym zapewnieniu bezpieczeństwa oraz weryfikowalności i doskonale nadaje się do różnych innych zastosowań niż tylko kryptowalut. Dla przykładu, niewymienialny token NFT jest unikalnym, jedynym w swoim rodzaju przedmiotem cyfrowym. Są one przechowywane w publicznych cyfrowych księgach zwanych “łańcuchami bloków”, co oznacza, że można w dowolnym momencie udowodnić kto jest właścicielem danego NFT i prześledzić historię wcześniejszego posiadania. Mogą one mieć tylko jednego oficjalnego właściciela na raz i są zabezpieczone przez blockchain Ethereum – nikt nie może modyfikować rejestru własności ani kopiować/wklejać nowego NFT. Pozwalają nam tokenizować takie rzeczy jak sztuka, kolekcje, a nawet istniejące w online nieruchomości. Pierwsze wzmianki na ich temat pojawiły się już w 2012 r., ale tokeny NFT zyskały na popularności cztery lata temu za sprawą opisanej gry CryptoKitties. Jednak prawdziwe szaleństwo ich popularności ruszyło się wraz z początkiem 2021 r/, kiedy artyści, celebryci, influencerzy czy sportowcy zaczęli wydawać swoje prace połączone z ich wirtualnymi odpowiednikami, a kupujący dostrzegają w nich wyjątkowy produkt, który ma dla nich wartość kolekcjonerską i wraz z upływem lat będzie miał coraz większą wartość. NFT zasadniczo zmieniły rynek aktywów cyfrowych. Historycznie nie było możliwości oddzielenia „właściciela” grafiki cyfrowej od kogoś, kto właśnie zapisał kopię na swoim pulpicie. Rynki nie mogą działać bez wyraźnych praw własności: zanim ktoś będzie mógł kupić towar, musi być jasne, kto ma prawo go sprzedać, a gdy ktoś już kupi, musisz mieć możliwość przeniesienia własności ze sprzedającego na kupującego. NFT rozwiązują ten problem, dając stronom coś, co mogą uzgodnić, że reprezentuje własność. W ten sposób umożliwiają budowanie rynków wokół nowych rodzajów transakcji — kupowanie i sprzedawanie produktów, których nigdy wcześniej nie można było sprzedać lub umożliwianie przeprowadzania transakcji w innowacyjny sposób, który jest bardziej wydajny i wartościowy.

Miliony za zdjęcie w Internecie

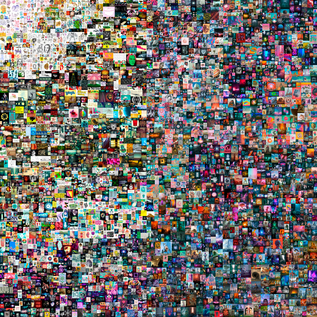

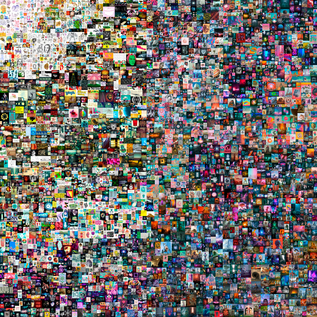

W marcu br. elektroniczny zapis „Everydays: the First 5000 Days” („Codziennie: pierwsze 5000 dni”) został sprzedany w domu aukcyjnym Christie’s jako non-fungible token za 69,4 mln dol. Kupił go singapurski programista Vignesha Sundaresana, znany też pod pseudonimem MetaKovan. Ten inwestor kryptowalutowowy i założyciel projektu Metapurse NFT, za dzieło zapłacił oczywiście używając kryptowaluty, czyli 42 329 Ether. Sundaresan otrzymał prawa do wyświetlania grafiki, ale bez przekazania mu praw autorskich. Niektóre z 5 tys. obrazów składających się na pracę stworzoną przez Mike’a Winkelmanna, znanego jako Beeple ujawniają różne rasowe, mizoginistyczne i homofobiczne stereotypy.  Ten barwny kolaż składający się z dużej liczby obrazów cyfrowych, które wydają się abstrakcyjne, o ile nie są wystarczająco powiększone, aby zobaczyć poszczególne obrazy. Niektóre z nich przedstawiają postacie z popkultury, w tym Jeffa Bezosa i Donalda Trumpa i są ułożone chronologicznie, a niektóre z wcześniejszych były rysowane ręcznie, a nie produkowane komputerowo. Jego dzieło jest najdroższym NFT i jednym z najdroższych dzieł sztuki żyjącego artysty. Od tego czasu NFT zaczęły przenikać popkulturę na różne sposoby. Beeple, czyli Michael Joseph Winkelmann jest 40 letnim, amerykańskim artystą cyfrowym, grafikiem i animatorem. Znany jest z wykorzystywania różnych mediów w tworzeniu komicznych, fantasmagorycznych dzieł, które komentują wydarzenia polityczne i społeczne, wykorzystując jako odniesienia postaci z popkultury. Brytyjski dom aukcyjny Christie’s nazwał go „wizjonerskim artystą cyfrowym na czele NFT”. Everydays: the First 5000 Days, to kolaż obrazów z serii „Everydays” i czyni autora czwartym najdroższym dziełem żyjącego artysty. Jest to też pierwszy “czysto” niewymienialny token sprzedawany przez Christie’s. W 2020 r. ten sam dom aukcyjny sprzedał jego inna pracę “Block 21”, NFT z towarzyszącym fizycznym malowaniem za około 130 tys. dol. Później, w 2021 roku, Beeple stworzył kinetyczną rzeźbę wideo z odpowiednim dynamicznym NFT i nazwał ją Human One. 9 listopada 2021 r. został sprzedany na aukcji w Christie`s za prawnie 29 mln dol.

Ten barwny kolaż składający się z dużej liczby obrazów cyfrowych, które wydają się abstrakcyjne, o ile nie są wystarczająco powiększone, aby zobaczyć poszczególne obrazy. Niektóre z nich przedstawiają postacie z popkultury, w tym Jeffa Bezosa i Donalda Trumpa i są ułożone chronologicznie, a niektóre z wcześniejszych były rysowane ręcznie, a nie produkowane komputerowo. Jego dzieło jest najdroższym NFT i jednym z najdroższych dzieł sztuki żyjącego artysty. Od tego czasu NFT zaczęły przenikać popkulturę na różne sposoby. Beeple, czyli Michael Joseph Winkelmann jest 40 letnim, amerykańskim artystą cyfrowym, grafikiem i animatorem. Znany jest z wykorzystywania różnych mediów w tworzeniu komicznych, fantasmagorycznych dzieł, które komentują wydarzenia polityczne i społeczne, wykorzystując jako odniesienia postaci z popkultury. Brytyjski dom aukcyjny Christie’s nazwał go „wizjonerskim artystą cyfrowym na czele NFT”. Everydays: the First 5000 Days, to kolaż obrazów z serii „Everydays” i czyni autora czwartym najdroższym dziełem żyjącego artysty. Jest to też pierwszy “czysto” niewymienialny token sprzedawany przez Christie’s. W 2020 r. ten sam dom aukcyjny sprzedał jego inna pracę “Block 21”, NFT z towarzyszącym fizycznym malowaniem za około 130 tys. dol. Później, w 2021 roku, Beeple stworzył kinetyczną rzeźbę wideo z odpowiednim dynamicznym NFT i nazwał ją Human One. 9 listopada 2021 r. został sprzedany na aukcji w Christie`s za prawnie 29 mln dol.

To wszystko jest dopiero początkiem…

Tak jak w przypadku każdej nowej klasy aktywów, nie wprowadzono jeszcze najcenniejszych zastosowań dla NFT. Najpierw czeka nas ustanowienie ram prawnych i czytelnych regulacji w tym obszarze. NFT to swoista nowa koncepcja własności, dająca wspólny i powszechny dostęp we wszystkich praktycznych zastosowaniach, a jednocześnie satysfakcję i dochód twórcy oraz bezpieczeństwo dla posiadacza oryginału. Rosnące zapotrzebowanie NFT idzie w parze z alternatywnymi przypadkami użycia. Non-fungible tokens (NFT), które odnotowały jedynie w sierpniu b.r. wolumen transakcji na Ethereum o wartości 3,4 mld USD. Ta zdecentralizowana platforma o otwartym oprogramowaniu, zbudowana na technologii blockchain, dysponuje również kryptowalutą o nazwie Ether (ETH), umożliwiającą przeprowadzanie transakcji między użytkownikami bądź aplikacjami i uiszczania powiązanych z nimi opłat. Najwięksi gracze technologiczni badają już, w jaki sposób można wykorzystać NFT do tworzenia oraz rejestrowania tożsamości i reputacji ludzi w Internecie. W ich największym interesie leży przenoszenie jak największych obszarów życia do sieci. A w międzyczasie wiele pojawiających się aplikacji NFT stara się wyraźniej łączyć posiadanie online z zastosowaniem użycia offline. Na przykład, już kilka restauracji zaczęło korzystać z nich do rezerwacji, a branża biletowa dostrzega w nich wielką szansę dla swoich projektów. Obiekty mogą zapewnić kupującym różnorodne korzyści, tworząc większą zachętę do zakupu, a także zapewniając możliwość pobierania opłat licencyjnych od sprzedaży wtórnej. Choć do tej pory NFT były głównie używane jako certyfikat autentyczności, szczególnie w przypadku grafiki cyfrowej, to ich możliwości i zastosowania szybko ewoluują. Dla przykładu, restauracja Red Rooster znanego szefa kuchni Marcusa Samuelssona z Nowego Jorku stworzyła NFT, który można wymienić na prywatną kolację dla czterech osób, wraz z dziełem sztuki, które twórczo przedstawia smażonego kurczaka szefa kuchni. Natomiast Gary Vaynerchuk jest amerykańskim przedsiębiorcą, autorem czterech bestsellerów, mówcą i osobowością internetową. Obecnie buduje restaurację, która zostanie otwarta w 2022 r. NFT umożliwi klientom kulinarny dostęp do jego restauracji, która będzie oferować salon koktajlowy wraz z prywatnymi doznaniami kulinarnymi. Pierwszym na świecie wirtualnym domem, który był przedmiotem transakcji w realnym świecie była marsjańska posiadłość zaprojektowana przez Kristy Kim. Dom, który nigdy nie powstanie w rzeczywistości kosztował ponad 500 tys. dolarów. Transakcja została przeprowadzona w kwietniu b.r. i odbyła się za pośrednictwem kryptowaluty Ether. Natomiast w październiku b.r. za 2,4 mln dol. platforma tokens.com zakupiła obecnie najdroższą wirtualna nieruchomość na świecie, by organizować w niej wirtualne pokazy mody dla awatarów, czyli przedstawień dla osób korzystających z wirtualnej rzeczywistości. Posiadłość istnieje jedynie w wirtualnej rzeczywistości Decentraland. Poza wirtualnymi nieruchomościami, za pośrednictwem NFT kształtują się nowe możliwości związane z nieruchomościami w realu, które pozwalają na nowe metody identyfikacji ich własności. W tradycyjnych nieruchomościach przeniesienie własności jest pracochłonne, kosztowne i wymaga praw do reprezentacji. Połączenie z NFT pozwala na proste użytkowanie i łatwe zabezpieczenie potencjalnych transakcji. Europejski start-up Propy oferuje już nawet platformę transakcyjną, dzięki której każdy NFT ma dostęp do przeniesionych dokumentów własności. Pierwsza aukcja NFT hostowana przez firmę Propy sprzedała mieszkanie za 36 ETH, czyli 93 tys. dol. Wiele firm zajmujących się badaniami genetycznymi DNA widzi wielkie zastosowania dla blockchainu, gdzie NFT może kodować cyfrową lokalizację pełnych danych klientów. Takie wdrożenie zrobiła już na platformie Ethereum firma zajmująca się genomiką – Nebula Genomics z siedzibą w San Francisco. Sportowe przedmioty kolekcjonerskie to naturalne zastosowanie NFT. Publicznie dostępny 10 sek klip wideo LeBrona Jamesa z NBA został sprzedany 208 tys. dol. Startup Autograph wspierany przez amerykańskiego futbolista Toma Brady’ego, jest rozwijającą się platformą NFT, która nawiązała już współpracę z wielkimi nazwiskami, takimi jak Tiger Woods, Naomi Osaka i Simone Biles. Marta „Martirenti” Rentel jest internetową celebrytką i gwiazdą social mediów, którą śledzą miliony użytkowników i na Instagramie i na TikToku. Od pewnego czasu Marta jest również związana z organizacją FAME MMA. Oczywiście, jak można się domyślić, mieszkająca w Warszawie 26 letnia Marta Rentel wykorzystuje swoją popularność do podróżowania i zawierania współpracy ze znanymi markami. W lipcu b.r. doszło do rekordowej transakcji, Influencerka sprzedała wirtualną miłość – token NFT ktoś w internecie kupił za prawie milion zł. Bored Ape Yacht Club składa się z serii zdjęć małp NFT potwierdzających członkostwo w społeczności internetowej. Projekt rozpoczął się od serii prywatnych czatów i tablicy graffiti, a rozrósł się do ekskluzywnych towarów, wydarzeń towarzyskich, a nawet prawdziwej imprezy na jachcie. W ten sposób posiadanie NFT skutecznie czyni Cię jednocześnie inwestorem, członkiem klubu, udziałowcem marki i uczestnikiem programu lojalnościowego. Opierając się na tym zjawisku, kilka znanych marek wprowadziło niedawno serię NFT, która służy do identyfikacji, wzmocnienia i rozszerzenia istniejących społeczności entuzjastów marki. Na przykład, popularna marka streetwearowa The Hundreds zbudowała projekt NFT wokół swojej maskotki „Adam Bomb” i bezpośrednio nagradza społeczność posiadaczy NFT lepszym dostępem do swojej marki poprzez kontakt z założycielami i pierwszeństwo w ofertach nowych produktów. Kupowanie przedmiotów do gry online nie jest nowym pomysłem/ Wiele gier ma w swoim interfejsie przedmioty, które można kupić lub sprzedać za prawdziwe pieniądze. Nowy model gier reklamowany przez entuzjastów kryptowalut to „graj, aby zarabiać”. Gracze grają w gry, aby zdobywać przedmioty NFT, które można sprzedać na targowiskach po wyższych cenach. Przedmioty te często można wykorzystać do osiągnięcia wyższej wydajności w grze. Jednocześnie programowalność NFT wspiera nowe modele biznesowe i dochodowe — na przykład NFT wprowadziły nowy rodzaj umowy licencyjnej, w ramach której za każdym razem, gdy dzieło jest odsprzedawane, część transakcji wraca do pierwotnego twórcy. A to wszystko dopiero początek nowego rozdziału cyber historii ludzkości zastosowania rozwiązań w oparciu o te technologie…

Autor ©: Adam Białas pseud. Crypto Pixelmen jest od lat ekspertem rynku nowych technologii oraz nieruchomości, dyr. BIALAS Consulting & Solutions i dziennikarzem biznesowym.

Inny przykład to kolekcja Rare Pepe, która jest rodzajem sztuki krypto tworzonej przez różnych artystów na całym świecie w latach 2016 – 2018, na podstawie komiksu Matta Furie pt. Boy’s Club z 2005 r. i sprzedawane jako NFT. Pepe the Frog to rysunkowa zielona żaba. W 2015 r. podzbiór memów Pepe zaczął być określany jako „rzadki Pepes”, co ogólnie oznacza, że artysta wcześniej nie pokazał mema publicznie. W kwietniu tego samego roku kolekcja rzadkich obrazów Pepe została wystawiona na eBayu, gdzie osiągnęła cenę 99 166 USD, zanim została usunięta z serwisu. „Rare Pepe Wallet” to internetowy, zaszyfrowany portfel opracowany, aby umożliwić użytkownikom kupowanie, sprzedawanie i przechowywanie rzadkich Pepe za pomocą środka wymiany o nazwie PepeCash. Zamknięty w 2018 r. „Rare Pepe Directory” był katalogiem stworzonym do zapisywania wszystkich znanych rzadkich Pepe, ze szczegółowymi wytycznymi dotyczącymi przesyłania zdjęć. 26 października 2021 r. rzadki Pepe PEPENOPOULOS został sprzedany na aukcji Sotheby’s za 3,6 mln dol. Natomiast w grudniu 2017 r. opublikowano wykorzystując grafikę pobraną od clipartów EtherRocks. To różnokolorowe skały i jest ich łącznie sto. Na przełomie sierpnia i września b.r. sprzedano trzy z nich kolejno za 2,268; 2,607 i 2,872 mln dol. Kolejny czwarty Etherrock został sprzedany za 1,9 mln dol., a najwyższa do tej pory cena za wirtualną skałę wyniosła prawie 3,8 mln dol. i została osiągnięta w październiku 2021 r. Nawet Tweety nie oparły się trendowi monetyzacji zasobów cyfrowych. Pierwszy tweet założyciela Twittera, Jacka Dorseya, został sprzedany za 2,9 mln dol. biznesmenowi z Malezji. Elon Musk stworzył tweeta, tzw. „piosenkę o NFT “, którego chciał sprzedać na dedykowanej do tego platformie v.cent w marcu b.r. Biznesmen otrzymał oferty sięgające 1,1 mln dol., zanim zdecydował się anulować sprzedaż. Takie przykłady można mnożyć.

Inny przykład to kolekcja Rare Pepe, która jest rodzajem sztuki krypto tworzonej przez różnych artystów na całym świecie w latach 2016 – 2018, na podstawie komiksu Matta Furie pt. Boy’s Club z 2005 r. i sprzedawane jako NFT. Pepe the Frog to rysunkowa zielona żaba. W 2015 r. podzbiór memów Pepe zaczął być określany jako „rzadki Pepes”, co ogólnie oznacza, że artysta wcześniej nie pokazał mema publicznie. W kwietniu tego samego roku kolekcja rzadkich obrazów Pepe została wystawiona na eBayu, gdzie osiągnęła cenę 99 166 USD, zanim została usunięta z serwisu. „Rare Pepe Wallet” to internetowy, zaszyfrowany portfel opracowany, aby umożliwić użytkownikom kupowanie, sprzedawanie i przechowywanie rzadkich Pepe za pomocą środka wymiany o nazwie PepeCash. Zamknięty w 2018 r. „Rare Pepe Directory” był katalogiem stworzonym do zapisywania wszystkich znanych rzadkich Pepe, ze szczegółowymi wytycznymi dotyczącymi przesyłania zdjęć. 26 października 2021 r. rzadki Pepe PEPENOPOULOS został sprzedany na aukcji Sotheby’s za 3,6 mln dol. Natomiast w grudniu 2017 r. opublikowano wykorzystując grafikę pobraną od clipartów EtherRocks. To różnokolorowe skały i jest ich łącznie sto. Na przełomie sierpnia i września b.r. sprzedano trzy z nich kolejno za 2,268; 2,607 i 2,872 mln dol. Kolejny czwarty Etherrock został sprzedany za 1,9 mln dol., a najwyższa do tej pory cena za wirtualną skałę wyniosła prawie 3,8 mln dol. i została osiągnięta w październiku 2021 r. Nawet Tweety nie oparły się trendowi monetyzacji zasobów cyfrowych. Pierwszy tweet założyciela Twittera, Jacka Dorseya, został sprzedany za 2,9 mln dol. biznesmenowi z Malezji. Elon Musk stworzył tweeta, tzw. „piosenkę o NFT “, którego chciał sprzedać na dedykowanej do tego platformie v.cent w marcu b.r. Biznesmen otrzymał oferty sięgające 1,1 mln dol., zanim zdecydował się anulować sprzedaż. Takie przykłady można mnożyć.

Ten barwny kolaż składający się z dużej liczby obrazów cyfrowych, które wydają się abstrakcyjne, o ile nie są wystarczająco powiększone, aby zobaczyć poszczególne obrazy. Niektóre z nich przedstawiają postacie z popkultury, w tym Jeffa Bezosa i Donalda Trumpa i są ułożone chronologicznie, a niektóre z wcześniejszych były rysowane ręcznie, a nie produkowane komputerowo. Jego dzieło jest najdroższym NFT i jednym z najdroższych dzieł sztuki żyjącego artysty. Od tego czasu NFT zaczęły przenikać popkulturę na różne sposoby. Beeple, czyli Michael Joseph Winkelmann jest 40 letnim, amerykańskim artystą cyfrowym, grafikiem i animatorem. Znany jest z wykorzystywania różnych mediów w tworzeniu komicznych, fantasmagorycznych dzieł, które komentują wydarzenia polityczne i społeczne, wykorzystując jako odniesienia postaci z popkultury. Brytyjski dom aukcyjny Christie’s nazwał go „wizjonerskim artystą cyfrowym na czele NFT”. Everydays: the First 5000 Days, to kolaż obrazów z serii „Everydays” i czyni autora czwartym najdroższym dziełem żyjącego artysty. Jest to też pierwszy “czysto” niewymienialny token sprzedawany przez Christie’s. W 2020 r. ten sam dom aukcyjny sprzedał jego inna pracę “Block 21”, NFT z towarzyszącym fizycznym malowaniem za około 130 tys. dol. Później, w 2021 roku, Beeple stworzył kinetyczną rzeźbę wideo z odpowiednim dynamicznym NFT i nazwał ją Human One. 9 listopada 2021 r. został sprzedany na aukcji w Christie`s za prawnie 29 mln dol.

Ten barwny kolaż składający się z dużej liczby obrazów cyfrowych, które wydają się abstrakcyjne, o ile nie są wystarczająco powiększone, aby zobaczyć poszczególne obrazy. Niektóre z nich przedstawiają postacie z popkultury, w tym Jeffa Bezosa i Donalda Trumpa i są ułożone chronologicznie, a niektóre z wcześniejszych były rysowane ręcznie, a nie produkowane komputerowo. Jego dzieło jest najdroższym NFT i jednym z najdroższych dzieł sztuki żyjącego artysty. Od tego czasu NFT zaczęły przenikać popkulturę na różne sposoby. Beeple, czyli Michael Joseph Winkelmann jest 40 letnim, amerykańskim artystą cyfrowym, grafikiem i animatorem. Znany jest z wykorzystywania różnych mediów w tworzeniu komicznych, fantasmagorycznych dzieł, które komentują wydarzenia polityczne i społeczne, wykorzystując jako odniesienia postaci z popkultury. Brytyjski dom aukcyjny Christie’s nazwał go „wizjonerskim artystą cyfrowym na czele NFT”. Everydays: the First 5000 Days, to kolaż obrazów z serii „Everydays” i czyni autora czwartym najdroższym dziełem żyjącego artysty. Jest to też pierwszy “czysto” niewymienialny token sprzedawany przez Christie’s. W 2020 r. ten sam dom aukcyjny sprzedał jego inna pracę “Block 21”, NFT z towarzyszącym fizycznym malowaniem za około 130 tys. dol. Później, w 2021 roku, Beeple stworzył kinetyczną rzeźbę wideo z odpowiednim dynamicznym NFT i nazwał ją Human One. 9 listopada 2021 r. został sprzedany na aukcji w Christie`s za prawnie 29 mln dol.