Cyberzagrożenia to temat, który dotyczy wszystkich krajów i instytucji, dlatego międzynarodowa współpraca i wymiana informacji jest niezbędna do skutecznej walki z cybeprzestępcami. To właśnie jest celem projektu SISSDEN, w ramach którego utworzona została ogólnoświatowa sieć sond zbierających informacje o zagrożeniach w internecie. Zakłada on bliską współpracę z CERT-ami, dostawcami internetu oraz podmiotami odpowiedzialnymi za bezpieczeństwo. System powiadamia użytkowników sieci o potencjalnych zagrożeniach i ewentualnych atakach. Koordynatorem projektu SISSDEN jest NASK.

– Walka z cyberzagrożeniami to jak walka z różnego rodzaju chorobami. Na część chorób mamy remedium, na inne jeszcze nie. Musimy więc ciągle odkrywać nowe rozwiązania – mówi Biznes Juliusz Brzostek, dyrektor Pionu Centrum Cyberbezpieczeństwa NASK.

Ostatnie lata przyniosły skokowy wzrost liczby cyberzagrożeń. Jak wynika z danych F-Secure, liczba ataków ransomware wzrosła w zeszłym roku aż o 400 proc. Cyberataki są już zjawiskiem powszechnym, zarówno wśród indywidualnych użytkowników sieci, jak i wśród przedsiębiorstw. Z ostatniego „Barometru bezpieczeństwa” firmy doradczej KPMG wynika, że 82 proc. działających w Polsce firm odnotowało przynajmniej jeden cyberincydent, a 37 proc. stwierdziło znaczny wzrost liczby cyberataków na przestrzeni ubiegłego roku. Najgroźniejsze cyberzagrożenia z punktu widzenia przedsiębiorstw to malware (APT, wycieki danych, ransomware), kradzieże danych, phishing oraz ataki na aplikacje. Według prognoz Bitdefendera w tym roku szkody powodowane przez cyberprzestępców sięgną 180 mld dol., a w 2019 przekroczą już 2 bln dol.

– Cyberzagrożenia to zagadnienie, które dotyczy wszystkich krajów. Internet jest ponadnarodowy, więc ponadnarodowe są także zagrożenia, które nas dotykają. Wszyscy korzystamy z cyfrowych usług oferowanych przez inne kraje, podobnie jak obcokrajowcy korzystają z nich w Polsce. W tym kontekście niezbędna jest współpraca między zespołami CERT zajmującymi się cyberbezpieczeństwem w różnych krajach – podkreśla Juliusz Brzostek.

– Skuteczna walka z cyberzagrożeniami wymaga współpracy zarówno na poziomie krajowym, jak i międzynarodowym. Nikt nie jest w stanie uzyskać informacji dotyczących całego spektrum zagrożeń, szczególnie w skali globalnej. Stąd wymiana informacji pomiędzy rządami i w ramach organizacji międzynarodowych, takich chociażby jak NATO czy UE, jest podstawą, żeby skutecznie reagować na te zagrożenia – dodaje Robert Kośla, dyrektor Departamentu Cyberbezpieczeństwa w Ministerstwie Cyfryzacji.

Poprawa stanu cyberbezpieczeństwa w Europie poprzez rozwój świadomości sytuacyjnej i wymianę informacji o zagrożeniach to cel projektu SISSDEN, realizowanego przez międzynarodowe konsorcjum firm i instytucji badawczych. Projekt zapewnia bezpłatne usługi powiadamiania CERT-ów narodowych, dostawców internetu czy właścicieli sieci o atakach pochodzących z ich sieci, dostarczając danych niezbędnych do wykrywania infekcji. Dane te mogą też być użyteczne operacyjnie dla organów ścigania zwalczających cyberprzestępstwa.

– Celem projektu SISSDEN jest budowa świadomości cyberzagrożeń w Europie. Tworzymy wielką, obejmującą cały świat, sieć czujników, które pozwalają nam wykrywać zagrożenia i identyfikować ich nowe rodzaje. Sieć działa na zasadzie wirtualnych serwerów rozmieszczonych na całym świecie. Są to zwykłe, komercyjne maszyny, które przekazują ruch do naszego centrum, gdzie podlega on analizie. Te serwery nie świadczą żadnych rzeczywistych usług, są to wyłącznie pułapki na przestępców szukających ofiar. Dzięki nim jesteśmy w stanie obserwować bardzo różne rodzaje ataków we wszystkich częściach świata – wyjaśnia dr Adam Kozakiewicz, kierownik Zakładu Metod Bezpieczeństwa Sieci i Informacji w NASK.

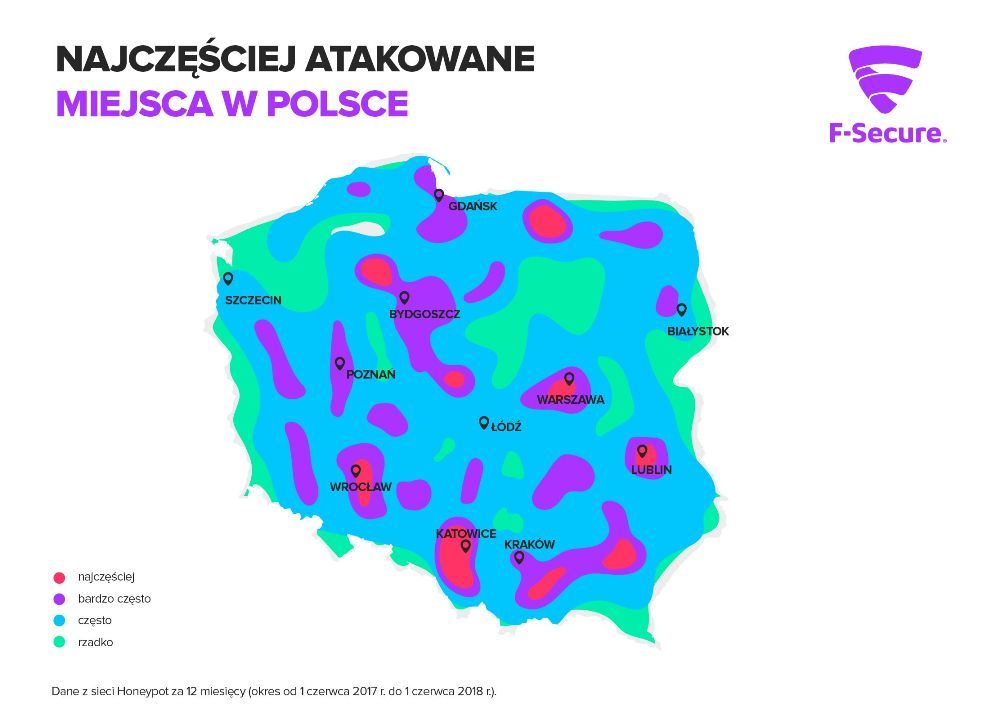

Wirtualny serwer, czyli tzw. honeypot, rejestruje próby połączeń i zapisuje jak najwięcej danych na ich temat, aby wykryć źródło zagrożenia. Docelowo miało powstać co najmniej sto sond obejmujących minimum wszystkie kraje członkowskie UE i wykorzystujących kilkanaście różnych typów honeypotów. System od blisko roku działa operacyjnie i przekroczył już ponaddwukrotnie zakładany minimalny rozmiar.

– To rozwiązanie się sprawdza. Zdobywamy wiele nowych informacji, jesteśmy w stanie wykrywać nowe rodzaje zjawisk, jeszcze zanim nastąpią poważniejsze ataki z ich użyciem. Bardzo użyteczna jest też możliwość porównywania zjawisk występujących w różnych częściach świata, dzięki czemu łatwo można odróżnić ataki celowane od takich, które po prostu dotykają wszystkich – mówi dr Adam Kozakiewicz.

Informacje o zagrożeniach wytworzone przez SISSDEN posłużą do przeciwdziałania atakom i nieodpłatnego powiadamiania ofiar za pośrednictwem organizacji takich jak krajowe zespoły CERT czy dostawców hostingu. Skorzystają na tym głównie małe i średnie przedsiębiorstwa oraz indywidualni użytkownicy, którzy nie dysponują wiedzą i zasobami umożliwiającymi samodzielną obronę przed zagrożeniami.

– System częściowo jest już w pełni operacyjny. Zbierane przez nas dane są wykorzystywane do tworzenia codziennych raportów, które następnie trafiają do tysięcy odbiorców. Docelowo zamierzamy dostarczać minimum pięć różnych typów takich raportów. Pozostałe przewidywane przez nas funkcje – takie jak portal metryk, dzięki któremu będzie się można zapoznać z aktualnym stanem bezpieczeństwa na całym świecie, oraz portal dla użytkowników – są w tej chwili na ukończeniu. Niedługo upubliczniony zostanie też zbiór danych SISSDEN, który zamierzamy udostępnić tylko naukowcom z tej dziedziny – mówi Adam Kozakiewicz.

Projekt SISSDEN, którego budżet przekracza 6 mln euro, jest finansowany w ramach programu ramowego UE Horyzont 2020. Jest realizowany przez osiem europejskich instytucji: Instytut Badawczy NASK, Montimage EURL (Francja), Cyberdefcon Ltd. (Wielka Brytania), Universitaet des Saarlandes (Niemcy), Deutsche Telekom AG (Niemcy), Eclexys Sagl (Szwajcaria), Poste Italiane – Società per Azioni (Włochy), Stichting The Shadowserver Foundation Europe (Holandia). Polski Instytut badawczy NASK jest koordynatorem konsorcjum i w ramach projektu odpowiada głównie za prace analityczne.

– Mamy też bardzo istotne zadanie budowy centralnego systemu, tzn. dostarczamy infrastrukturę, na której opiera się cały projekt, koordynujemy poszczególne prace, dostarczamy też analizy i pomocnicze źródła danych – mówi Adam Kozakiewicz.

Nasze systemy wykryły niemal 1,5 miliona prób cyberataków z USA w ciągu ostatniego roku. Co ciekawe, aż jedną trzecią z nich przeprowadzono w Boże Narodzenie. 60 proc. incydentów stanowił ruch HTTPS oraz HTTP – oznacza to, że skanowano serwery w poszukiwaniu aplikacji internetowych, których luki można wykorzystać do wykradania danych lub przejęcia kontroli nad konkretnym urządzeniem – mówi Leszek Tasiemski, wiceprezes działu badań i rozwoju w firmie F-Secure.

Nasze systemy wykryły niemal 1,5 miliona prób cyberataków z USA w ciągu ostatniego roku. Co ciekawe, aż jedną trzecią z nich przeprowadzono w Boże Narodzenie. 60 proc. incydentów stanowił ruch HTTPS oraz HTTP – oznacza to, że skanowano serwery w poszukiwaniu aplikacji internetowych, których luki można wykorzystać do wykradania danych lub przejęcia kontroli nad konkretnym urządzeniem – mówi Leszek Tasiemski, wiceprezes działu badań i rozwoju w firmie F-Secure.