Był dostępny na dyskietce. Nie miał pulpitu, a okna nie mogły na siebie zachodzić, ale już wtedy potrafił obsługiwać kilka zadań równolegle. Posiadał kalkulator i opcję rysowania. Edytor tabel pojawił się dopiero w 1987 roku, a tekstowy kolejne dwa lata później.

20 listopada mija 35 lat od dnia, gdy na rynku pojawił się Windows 1.01. Z najnowszego Windows 10, korzysta już ponad miliard użytkowników. Ta wersja systemu operacyjnego Microsoft jest dopasowana do aktualnej rzeczywistości m.in. narażenia użytkowników na cyberataki.

Windows 1.0 – najdłużej wspierany system operacyjny w dziejach

Pierwszy system Microsoftu, którego premiera miała miejsce 20 listopada 1985 roku, działał wyłącznie na komputerach z kartą graficzną CGA, EGA i Hercules. Dopiero Windows 1.04 obsługiwało świeżo zaprogramowane, a już wówczas cieszące się ogólnoświatową sławą – VGA. Żeby go uruchomić niezbędne było zaledwie 256 kB pamięci RAM i dwie stacje dyskietek. Dzisiaj, gdy przechowujemy w smartfonie tysiące zdjęć, 20 albumów płytowych i kilka filmów w jakości HD, nadal narzekając, że to wciąż za mało, wydaje się to wręcz niemożliwe.

Pierwszy Windows nie miał pulpitu, okna nie mogły na siebie zachodzić, ale już wtedy miał charakter „wielozadaniowy”. Miał DOS, kalkulator czy opcję rysowania. Popularne edytory pojawiły się nieco później. Excel w Windows 2.0 (w 1987 roku), a Word wraz z nadejściem Windows 3.0 (1989). Dlatego na początku trzeba było korzystać z ich minimalistycznych poprzedników, notatnika albo wersji demo Worda dla DOS, którą można było zdobyć na przykład kupując magazyn komputerowy PC World, z dołączoną do niego dyskietką.

Windows 1.0 był najdłużej wspieranym system operacyjny w historii, a jego obsługę zakończono dopiero po 16 latach, 31 grudnia 2001 roku.

Fenomen 95

W kolejnych latach pojawiały się nowe wersje systemu. Windows 98, Windows ME, jednak najwięcej uwagi i sławy zdobyła wersja „dziewięćdziesiąt pięć”. Również w jej przypadku obchodzimy okrągłą rocznicę.

Windows 95 wszedł na rynek z prawdziwym przytupem. Właśnie mija 25 lat, odkąd Microsoft w ramach działań promocyjnych nabył prawa do utworu „Start Me Up” zespołu Rolling Stones. To właśnie wtedy rozciągnięto nad Toronto stumetrowy banner i rozdano bezpłatnie 1,5 miliona egzemplarzy dziennika The Times.

System oferował różne nowości: menu Start, dolną listwę, menadżera zadań albo pierwszą wersję późniejszego hegemona wśród przeglądarek, czyli Internet Explorer. 95-tka de facto zdefiniowała to, jak Windowsy wyglądają po dziś dzień. Windows 95 pomógł również rozwijać internet, którego prędkość ówcześnie nie przekraczała kilobitu na sekundę. System nadal opierał się na DOSie, ale wymogi minimalne były już nieco wyższe: 4 MB RAM, 50 MB pamięci na dysku i monitor VGA.

Kolejny przewrót nastąpił z nadejściem interfejsu DirectX. Był to przełom dla przemysłu gier. Jest on nadal używany jako węzeł dla komponentów wewnętrznych i zewnętrznych, a także jako łącznik systemu na przykład z kartą graficzną, dźwiękową czy klawiaturą.

Windows, wciąż ulepszany z myślą o użytkownikach darzących go zaufaniem, zajmuje doczesne miejsce w historii rozwoju technologii.

Powrót do przyszłości

Czy Marty McFly odnalazłby się jako użytkownik najnowszej wersji Windowsa? Wszakże, gdy wyruszał w swoją podróż wersja 1.0 nie została jeszcze udostępniona. Można zatem zgadywać, że po dotarciu do celu swojej podróży w czasie, czyli roku 2015, bohater filmowej trylogii „Powrót do Przyszłości” mógłby być zaskoczony.

Dostępny od 2015 roku Windows 10 oferuje pełną obsługą synchronizacji między różnymi urządzeniami (komputer, komórka, Xbox). Jedno konto daje możliwość zarządzania wszystkimi aplikacjami i danymi oraz umożliwia pobieranie kolejnych aplikacji i potrzebnych narzędzi. Przeglądarkę Internet Explorer zastąpiło Microsoft Edge: szybsze, bezpieczniejsze i bardziej praktyczne narzędzie, na przykład dzięki funkcji Collections, która pozwala zapisywać dane z zakupów lub kwerend naukowych. Inne nowe funkcje to m.in. panel zapisu matematycznego, zmieniający narysowane znaki w tekst. Dzięki niemu nie ma już potrzeby zapisywania ułamków i potęg przez wklejanie symboli. Do Windows 10 dołączono ponadto przelicznik walut, zgodnie z aktualnym kursem wymiany, jednostek objętości, długości czy energii.

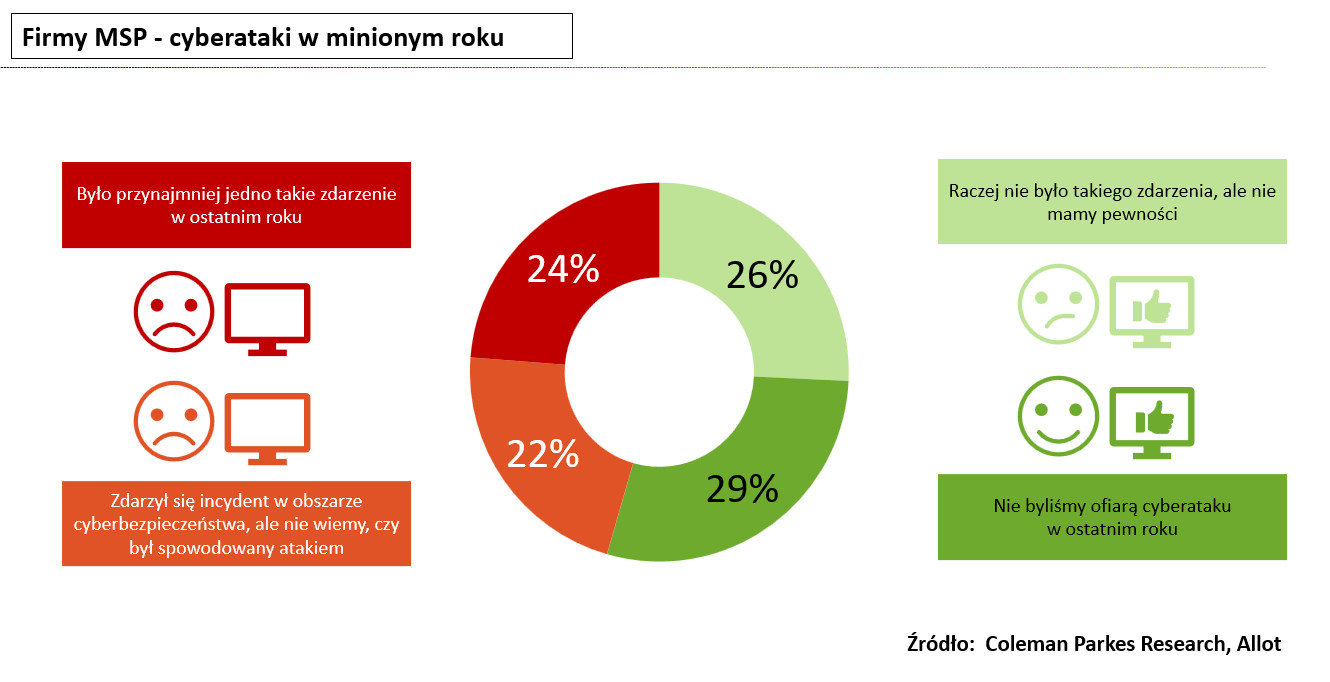

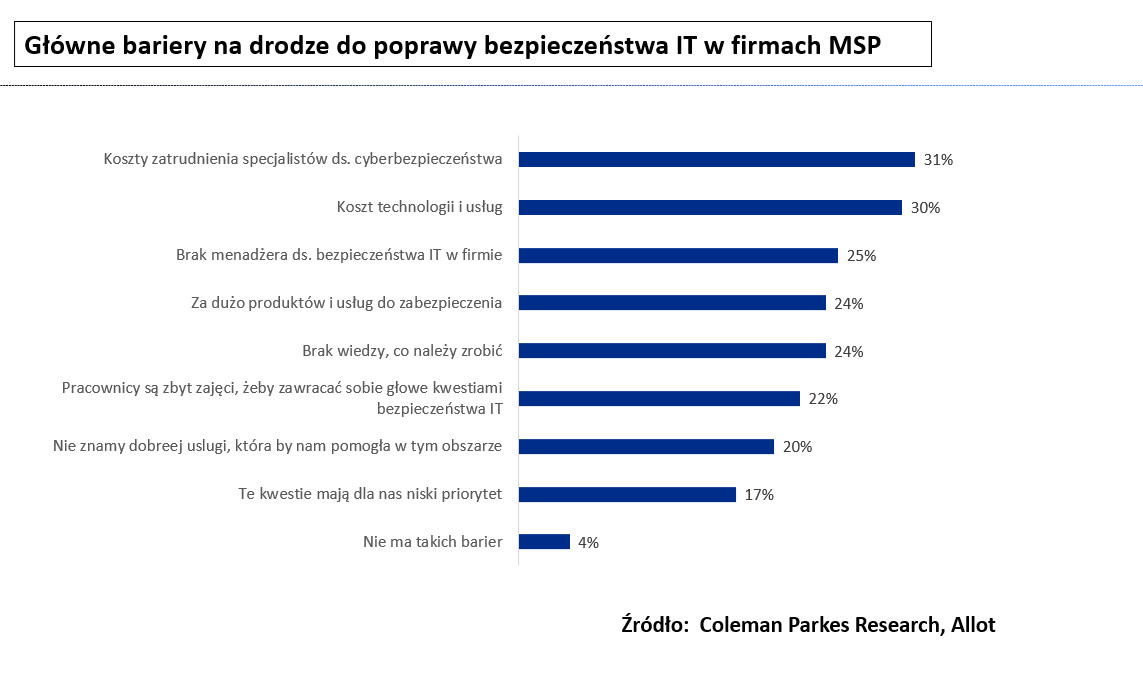

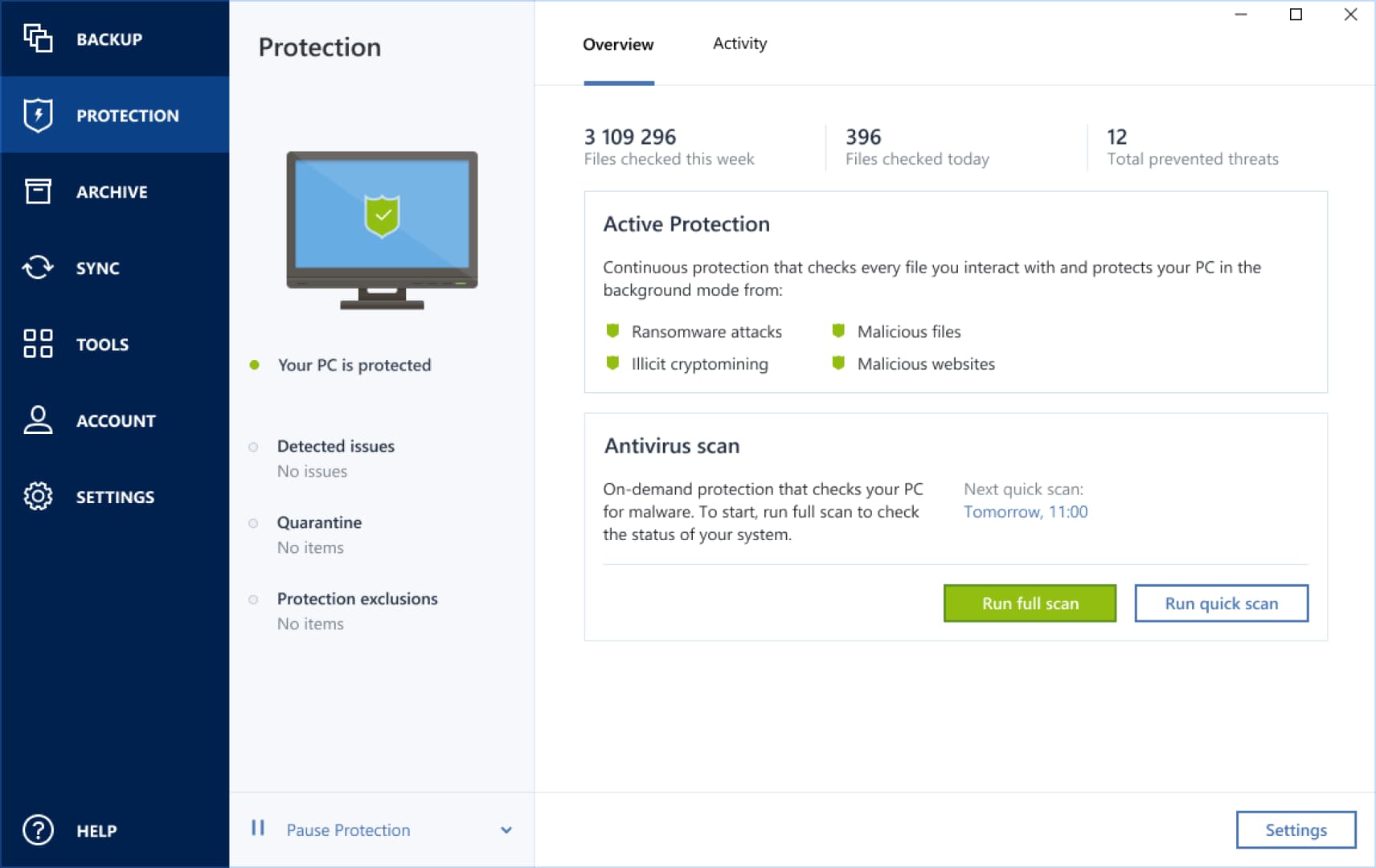

Jednym z wyzwań, wobec których stajemy, są coraz częstsze i coraz bardziej wyrafinowane ataki hakerów. Szacuje się, że codziennie ma miejsce ponad 80 tys. ataków cybernetycznych. Antidotum na to zagrożenie, oprócz ogólnie pojętej ostrożności – omijania szerokim łukiem podejrzanych stron internetowych, linków i załączników – jest również „Dziesiątka”.

Najbezpieczniejszy system operacyjny od Microsoft oferuje m.in. wbudowane, solidne rozwiązanie antywirusowe. To jeden z elementów, nad którym szczególnie skupiono się w ostatnich latach. Stanowi bardzo ciekawą alternatywę dla drogich, komercyjnych rozwiązań. W ustawieniach wyjściowych antywirus jest aktywny od razu po zainstalowaniu systemu operacyjnego Windows 10. Jednak tylko do czasu zainstalowania innego rozwiązania antywirusowego, które będzie następnie preferowane przez system. W kontekście bezpieczeństwa użytkowania przydatny jest Windows Sandbox („piaskownica”), który pozwala testować podejrzane aplikacje i strony, bez ryzyka dla systemu głównego.

Windows 10 oferuje wiele funkcji mających w maksymalnym stopniu przyspieszać i upraszczać pracę. Pomocne są np. wirtualne pulpity. Na każdym można wykonywać inne zadania, z łatwością poruszając się między nimi z użyciem skrótów klawiszy: Windows+ctrl+strzałka w bok. Możliwe jest także sterowanie nimi z innego urządzenia. a Podobne rozwiązania są szczególnie ważne w czasach, kiedy sposób w jaki pracujemy zmienia się dynamicznie. Home office jest już nie tylko okazjonalnym benefitem, ale powszechnym sposobem pracy, który oszczędza czas i komponuje się z rytmem dnia.

Obecnie Windows 10 to najczęściej używany system operacyjny na świecie. Miesięcznie korzysta z niego miliard aktywnych użytkowników. W Polsce system zainstalowano na ponad 93 proc. urządzeń, używanych w pracy, ale również w wolnym czasie. Pozostaje doskonałym narzędziem wspierającym nas w każdym miejscu i w każdych warunkach.

Oto kilka ciekawostek na temat Windowsa:

Logowanie odciskiem palca lub twarzą

Tych, którzy mają do dyspozycji czytnik linii papilarnych lub kamerę z czytnikiem 3D, na pewno ucieszy Windows Hello (Start->Ustawienia ->Aktualizacje i zabezpieczenia ->Zabezpieczenia systemu Windows->Ochrona konta). Dzięki tej funkcji można zalogować się w systemie Windows 10 bez hasła, a jedynie z użyciem danych biometrycznych. Inny szybki i bezpieczny sposób logowania to logowanie z użyciem odcisku palca, własnej twarzy czy skanu tęczówek.

Łatwiej się skupić i pracować w nocy

Oprócz funkcji Skupienie, która pozwala wyłączyć rozpraszające powiadomienia (można ją aktywować klikając ikonę centrum akcji w prawym dolnym rogu i wybór kafelka Skupienie), użytkownik może korzystać np. z wirtualnego pulpitu (klawisz Windows+ctrl+D do założenia nowego pulpitu albo klawisz Windows+ctrl+strzałka w bok do przechodzenia między pulpitami). Jeżeli kogoś czeka praca do późnych godzin nocnych, może skorzystać z trybu nocnego, w którym kolory zostaną zmodyfikowane tak, by ekran nie emitował niebieskiego światła.

Twórcy Windows 10 w hołdzie Tolkienowi

Niektórzy programiści tworzący system operacyjny Windows 10 prawdopodobnie należeli

do zagorzałych fanów fantasy. Jeżeli chcesz zobaczyć kadr z Hobbitonu z filmowej wersji Władcy pierścieni, wpisz do wyszukiwarki (Windows+S) „Napisy”, a w ustawieniu napisów zobaczysz chatkę Bag End.